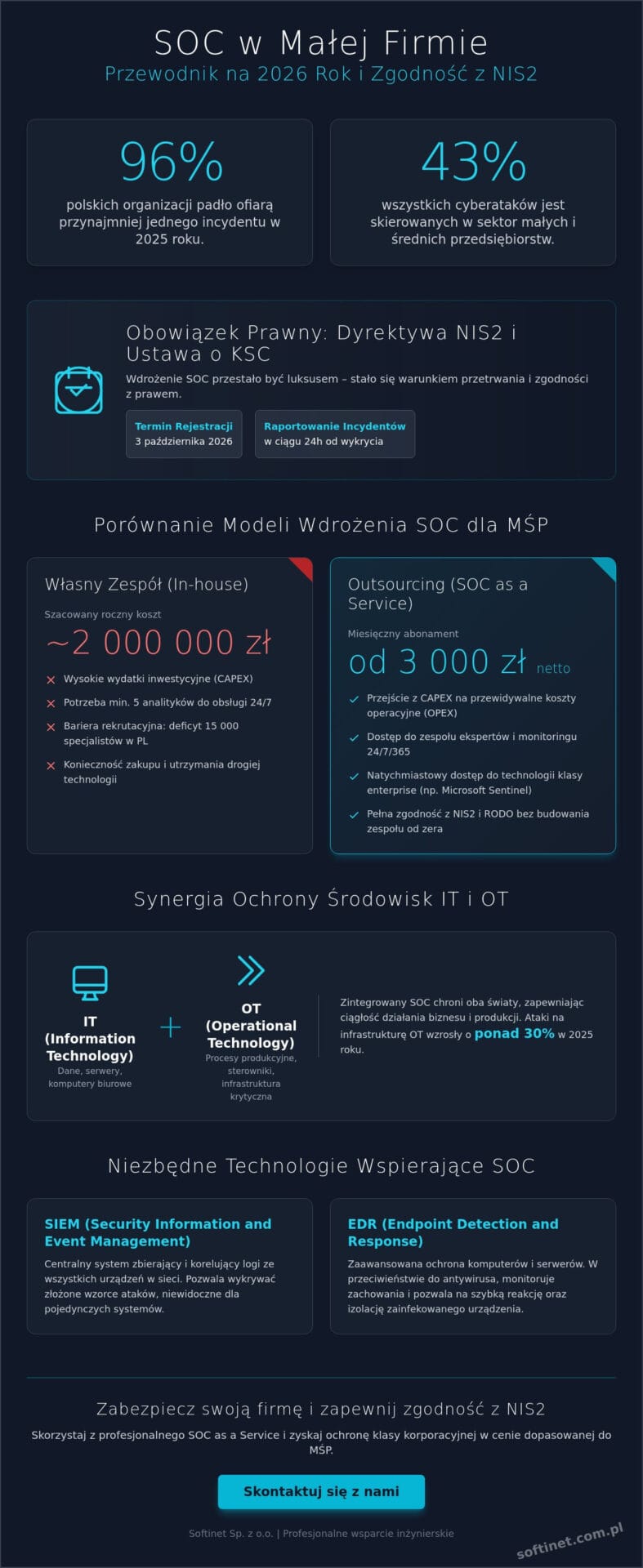

W 2025 roku aż 96% polskich organizacji padło ofiarą przynajmniej jednego incydentu naruszającego ich bezpieczeństwo cyfrowe. Jeśli uważasz, że Twoje przedsiębiorstwo jest zbyt małe, by stać się celem, twarde dane mówią co innego: 43% wszystkich ataków uderza właśnie w sektor MŚP. W obliczu wejścia w życie znowelizowanej ustawy o KSC, która nakłada na podmioty kluczowe obowiązek rejestracji do 3 października 2026 roku, skuteczne wdrożenie SOC w małej firmie przestało być technologicznym luksusem, a stało się wymogiem prawnym i warunkiem przetrwania na rynku.

Rozumiemy, że perspektywa budowy własnego centrum operacji bezpieczeństwa przy deficycie 15 000 specjalistów w Polsce i kosztach rzędu 2 milionów złotych rocznie wydaje się nierealna. Ten poradnik pokaże Ci, jak skutecznie ominąć te bariery. Dowiesz się, jak dzięki modelowi SOC as a Service zyskać ochronę klasy korporacyjnej w cenie od 3 000 zł netto miesięcznie, zapewniając pełną zgodność z dyrektywą NIS2 i RODO. Przejdziemy przez konkretną listę kroków, od audytu konfiguracji po wybór narzędzi chmurowych, takich jak Microsoft Sentinel, aby Twój biznes zachował ciągłość działania niezależnie od skali zagrożeń.

Najważniejsze Wnioski

- Dowiesz się, dlaczego dyrektywa NIS2 oraz nowelizacja ustawy o KSC sprawiają, że monitoring 24/7 staje się standardem prawnym dla sektora MŚP w 2026 roku.

- Poznasz ekonomiczne aspekty modelu outsourcingowego i sprawdzisz, jak przeprowadzić wdrożenie SOC w małej firmie bez konieczności inwestowania milionów złotych we własną infrastrukturę.

- Zrozumiesz różnicę między prostym antywirusem a zaawansowanymi systemami SIEM i EDR, które są niezbędne do skutecznej korelacji zdarzeń i szybkiej reakcji na incydenty.

- Otrzymasz konkretną listę kroków wdrożeniowych, od audytu konfiguracji po analizę ryzyk, co pozwoli Ci zbudować solidne fundamenty bezpieczeństwa.

- Odkryjesz, jak synergia ochrony środowisk IT oraz OT pozwala zabezpieczyć nie tylko dane, ale również procesy produkcyjne i infrastrukturę krytyczną Twojego przedsiębiorstwa.

Dlaczego wdrożenie SOC w małej firmie jest konieczne w 2026 roku?

W 2026 roku cyfrowy obwód małej firmy nie ogranicza się już do kilku komputerów biurowych. To złożony ekosystem usług chmurowych, połączeń zdalnych i coraz częściej maszyn produkcyjnych. Nowoczesny Security Operations Center (SOC) to wyspecjalizowana jednostka, która monitoruje, wykrywa i reaguje na zagrożenia w trybie 24/7/365. Dla wielu przedsiębiorców wdrożenie SOC w małej firmie to jedyny sposób, by wyprzedzić cyberprzestępców. Napastnicy zmienili strategię. Przestali polować wyłącznie na największe korporacje. W 2025 roku 43% ataków uderzyło w sektor MŚP, ponieważ mniejsze podmioty są często najsłabszym ogniwem w łańcuchu dostaw. Ransomware pozostaje największym zagrożeniem. Dla małego biznesu utrata dostępu do danych na 48 godzin często oznacza koniec działalności i nieodwracalną utratę reputacji.

SOC a zgodność z NIS2 i RODO

Krajobraz prawny w Polsce uległ drastycznej zmianie 3 kwietnia 2026 roku, gdy weszła w życie nowelizacja ustawy o Krajowym Systemie Cyberbezpieczeństwa. Podmioty zakwalifikowane jako ważne mają czas do 3 października 2026 roku na wpisanie się do nowego rejestru. Dyrektywa NIS2 wymaga raportowania incydentów niemal w czasie rzeczywistym. Pierwsze zgłoszenie musi nastąpić w ciągu 24 godzin od wykrycia problemu. Nie da się zaraportować czegoś, czego się nie widzi. Tutaj właśnie pojawia się rola SOC. Przed samym wdrożeniem kluczowy jest audyt konfiguracji. Pozwala on upewnić się, że fundamenty są solidne, a analitycy nie zostaną zasypani fałszywymi alarmami z błędnie ustawionych systemów. SOC to ciągły proces doskonalenia mechanizmów obronnych, a nie jednorazowy produkt pudełkowy.

Ochrona IT i OT w małych zakładach produkcyjnych

Częstym błędem w strategiach bezpieczeństwa jest oddzielanie biurowego IT od technologii operacyjnej OT. W małych zakładach produkcyjnych jeden zainfekowany sterownik na linii może zatrzymać całą firmę. Ataki na infrastrukturę OT wzrosły w 2025 roku o ponad 30% w stosunku do roku poprzedniego. Wdrożenie SOC w małej firmie, które integruje oba te światy, daje ogromną przewagę konkurencyjną. Zapewnia stabilność produkcji w czasie, gdy konkurenci mogą borykać się z tajemniczymi przestojami technicznymi, będącymi w rzeczywistości skutkiem cyberataku. Ochrona małej linii produkcyjnej jest dziś tak samo krytyczna, jak zabezpieczenie bazy księgowej czy serwera pocztowego. Ciągłość działania to najcenniejszy zasób, jaki posiada nowoczesne przedsiębiorstwo.

Modele SOC dla sektora MŚP: In-house, Outsourcing czy Hybryda?

Decyzja o wyborze modelu operacyjnego to najtrudniejszy moment w całym procesie. Własny zespół analityków gwarantuje pełną kontrolę, ale generuje koszty przekraczające możliwości większości małych przedsiębiorstw. Biorąc pod uwagę, że roczny koszt utrzymania jednego Senior Security Analyst na polskim rynku w 2026 roku wynosi około 300 000 zł, a do obsługi całodobowej potrzeba przynajmniej pięciu osób, rachunek staje się prosty. Sam proces rekrutacji jest ogromnym wyzwaniem, bo na polskim rynku wciąż brakuje ponad 10 000 ekspertów. Dla większości podmiotów wdrożenie SOC w małej firmie w oparciu o model in-house jest po prostu nieuzasadnione ekonomicznie.

Zalety modelu SOC as a Service

Outsourcing, czyli SOC as a Service, to obecnie najczęściej wybierana ścieżka. Zamiast inwestować od 2 do 4 milionów złotych w budowę własnej infrastruktury w pierwszym roku, firma płaci stały abonament. Małe przedsiębiorstwa zatrudniające do 20 pracowników mogą liczyć na profesjonalny pakiet monitoringu 24/7 w kwocie od 3 000 do 6 500 zł netto miesięcznie. To korzystne przejście z wydatków inwestycyjnych (CAPEX) na operacyjne (OPEX). Zyskujesz dostęp do technologii klasy enterprise, takich jak Microsoft Sentinel czy CrowdStrike Falcon, bez konieczności ich samodzielnej konfiguracji. To podejście jest w pełni zgodne z międzynarodowymi rekomendacjami, takimi jak FTC cybersecurity guidance for small businesses, które kładą nacisk na efektywność kosztową przy zachowaniu najwyższych standardów obronnych.

Kiedy warto rozważyć model hybrydowy?

Model hybrydowy to rozwiązanie dla podmiotów, które posiadają już własny, choćby jednoosobowy dział IT. W tym układzie Twoi pracownicy zajmują się bieżącą administracją i prostymi incydentami, natomiast zewnętrzny dostawca przejmuje monitoring nocny, weekendowy oraz analizę najbardziej skomplikowanych zagrożeń. Taki podział odpowiedzialności definiuje precyzyjna umowa SLA. Pozwala to na zachowanie wewnętrznej wiedzy o specyfice biznesu przy jednoczesnym wsparciu inżynierskim najwyższej klasy. Jeśli nie jesteś pewien, który wariant będzie optymalny dla Twojej infrastruktury, warto zacząć od profesjonalnego wsparcia technicznego i doradztwa, które pomoże dopasować model do realnego budżetu.

Wybierając model, kieruj się trzema kryteriami: dostępnym budżetem, krytycznością procesów oraz wymogami prawnymi NIS2. Skuteczne wdrożenie SOC w małej firmie musi przede wszystkim odpowiadać na realne ryzyka, a nie tylko wypełniać arkusz kalkulacyjny. Pamiętaj, że cyberprzestępcy nie odpoczywają w święta czy w nocy. Dlatego dostęp do zespołu reagowania w trybie 24/7, jaki oferuje outsourcing, zazwyczaj przeważa nad jakimkolwiek modelem budowanym samodzielnie przez mały zespół.

Technologia wspierająca SOC: SIEM, EDR i rola automatyzacji

Sercem każdego nowoczesnego centrum operacyjnego jest system SIEM. Bez niego wdrożenie SOC w małej firmie byłoby jedynie gromadzeniem rozproszonych danych, których nikt nie jest w stanie przeanalizować. W 2026 roku systemy te nie służą już wyłącznie do archiwizacji logów. Ich głównym zadaniem jest korelacja zdarzeń z wielu źródeł w czasie rzeczywistym. Dzięki rozwiązaniom chmurowym, takim jak Microsoft Sentinel, małe przedsiębiorstwa zyskują dostęp do zaawansowanej analityki bez konieczności utrzymywania kosztownych serwerowni. Pozwala to na wykrycie wyrafinowanych ataków, które omijają tradycyjne zabezpieczenia brzegowe.

W 2026 roku tradycyjny antywirus to zdecydowanie za mało. Nowoczesna ochrona opiera się na systemach EDR (Endpoint Detection and Response) oraz ich rozwinięciu, czyli systemach XDR (Extended Detection and Response). Narzędzia te nie tylko szukają znanych wirusów, ale analizują zachowanie procesów i użytkowników. Jeśli pracownik księgowości nagle zaczyna nawiązywać połączenia z serwerem w nietypowej lokalizacji, system XDR natychmiast skoreluje to z danymi z poczty e-mail i ruchu sieciowego. Automatyzacja klasy SOAR (Security Orchestration, Automation, and Response) pozwala z kolei na odfiltrowanie do 80% fałszywych alarmów (false positives). To kluczowe rozwiązanie, które umożliwia efektywne zarządzanie bezpieczeństwem przy ograniczonych zasobach kadrowych.

SentinelOne i technologia XDR w małej firmie

Rozwiązania takie jak SentinelOne wprowadzają pełną autonomię do ochrony punktów końcowych. Dzięki wykorzystaniu sztucznej inteligencji bezpośrednio na urządzeniu, system potrafi zablokować zagrożenie nawet bez połączenia z internetem. Dla małej firmy niezwykle cenną funkcją jest „rollback”. W przypadku udanego ataku ransomware, administrator może jednym kliknięciem wycofać wszystkie zmiany wprowadzone przez złośliwe oprogramowanie. Przywraca to pliki do stanu sprzed infekcji w kilka minut, co drastycznie skraca czas przestoju i minimalizuje ewentualne straty finansowe.

Rola monitoringu sieci LAN/WAN i Load Balancerów

Skuteczne wdrożenie SOC w małej firmie wymaga pełnej widoczności ruchu sieciowego. Jeśli analitycy nie widzą, co dzieje się w sieciach LAN i WAN, powstają martwe strefy, w których hakerzy mogą ukrywać swoją aktywność przez wiele miesięcy. Integracja logów z profesjonalnych urządzeń sieciowych, na przykład marki Extreme Networks, z systemem SIEM pozwala na precyzyjne śledzenie ścieżki ataku. Load Balancery również pełnią tu istotną rolę. Poza optymalizacją ruchu, dostarczają one cennych informacji o próbach przeciążenia infrastruktury lub nietypowych zapytaniach do aplikacji. Stanowi to często pierwsze, wczesne ostrzeżenie przed planowanym atakiem.

Przewodnik: Jak wdrożyć SOC w małej firmie krok po kroku?

Skuteczne wdrożenie SOC w małej firmie nie zaczyna się od zakupu drogich licencji, lecz od głębokiego zrozumienia własnej architektury. W 2026 roku, przy rygorystycznych wymogach NIS2 i nowelizacji ustawy o KSC, proces ten musi być metodyczny oraz w pełni udokumentowany. Poniżej przedstawiamy sprawdzoną ścieżkę, która pozwala uniknąć kosztownych błędów i zapewnia realną odporność na ataki.

- Krok 1: Audyt konfiguracji i inwentaryzacja. Nie możesz chronić zasobów, o których istnieniu nie masz pojęcia. Pierwszym etapem jest szczegółowy spis urządzeń IT oraz systemów sterowania OT. Audyt pozwala wykryć luki w zabezpieczeniach, zanim zrobią to hakerzy.

- Krok 2: Analiza ryzyk. Określ, które procesy stanowią serce Twojego biznesu. Czy jest to ciągłość linii produkcyjnej, czy może poufność bazy danych klientów? Skupienie się na krytycznych obszarach pozwala zoptymalizować koszty monitoringu.

- Krok 3: Wybór modelu i partnera. Na tym etapie decydujesz między outsourcingiem a modelem hybrydowym. Jako niezależny integrator, Softinet Sp. z o.o. dobiera technologie obiektywnie, stawiając Twoje bezpieczeństwo ponad interesy konkretnych dostawców sprzętu.

- Krok 4: Implementacja i korelacja. Instalujemy narzędzia SIEM/XDR i konfigurujemy reguły. Chodzi o to, by system odróżniał normalną pracę od anomalii, takich jak próba logowania z innego kontynentu o 3 nad ranem.

- Krok 5: Procedury reagowania (Playbooks). Musisz wiedzieć, co zrobić w sekundę po wykryciu ataku. Gotowe scenariusze postępowania skracają czas reakcji i ograniczają chaos w sytuacjach kryzysowych.

Przygotowanie infrastruktury do monitoringu

Porządek w sieci LAN to fundament skutecznej obrony. Jeśli Twoja sieć jest płaska i nieposegmentowana, haker po przejęciu jednego komputera może swobodnie poruszać się po całej firmie. Segmentacja sieci pozwala analitykom SOC szybciej izolować zagrożone obszary i blokować rozprzestrzenianie się infekcji. Pamiętaj też o ostatniej linii obrony. Profesjonalny backup, realizowany przez sprawdzone rozwiązania takie jak Commvault, jest niezbędny. Nawet najlepszy SOC może nie powstrzymać ataku typu 0-day, ale sprawny system odzyskiwania danych pozwoli Ci wrócić do pracy bez płacenia okupu.

Szkolenie pracowników i kultura bezpieczeństwa

Technologia to tylko jeden z trzech filarów SOC. Pozostałe dwa to ludzie i procesy. Szacuje się, że blisko 80% incydentów w 2025 roku miało swój początek w błędzie ludzkim lub udanym phishingu. Regularne szkolenia i testy socjotechniczne są integralną częścią weryfikacji gotowości Twojego centrum operacyjnego. Pracownicy muszą wiedzieć, jak rozpoznać podejrzaną wiadomość i komu ją zgłosić. Budowanie świadomości cyfrowej sprawia, że każdy zatrudniony staje się dodatkowym sensorem w Twoim systemie obronnym. Jeśli chcesz sprawdzić, jak Twoja obecna infrastruktura poradzi sobie z nowymi wyzwaniami, zamów profesjonalny audyt konfiguracji i doradztwo już dzisiaj.

Softinet: Profesjonalny SOC i wsparcie inżynierskie dla Twojego biznesu

Softinet Sp. z o.o. wyróżnia się na rynku jako niezależny integrator, co stanowi kluczową przewagę w procesie budowania cyfrowej odporności. Nie jesteśmy związani kontraktami z jednym dostawcą technologii. Zamiast tego dobieramy rozwiązania idealnie dopasowane do specyfiki Twojego przedsiębiorstwa. Skuteczne wdrożenie SOC w małej firmie wymaga elastyczności, której często brakuje w sztywnych pakietach oferowanych przez globalne korporacje. Nasze podejście opieramy na triadzie wartości: Wiedza, Doświadczenie i Odpowiedzialność. Posiadany przez nas certyfikat ISO/IEC 27001:2022 jest dla partnerów gwarancją, że zarządzamy bezpieczeństwem informacji zgodnie z najbardziej rygorystycznymi normami światowymi.

Unikalną cechą Softinet jest synergia bezpieczeństwa IT i OT, która pozwala na skuteczną ochronę nie tylko biur, ale i hal produkcyjnych. Wiele małych zakładów w Polsce posiada nowoczesne maszyny połączone z siecią, które często pozostają poza nadzorem tradycyjnych systemów obronnych. My wypełniamy tę lukę. Monitorujemy infrastrukturę krytyczną, zapobiegając kosztownym przestojom i kradzieży własności intelektualnej. Nasza oferta obejmuje pełen cykl życia systemu bezpieczeństwa. Prowadzimy klienta od wstępnego audytu konfiguracji, przez optymalizację środowisk IT, aż po stałe wsparcie operacyjne w ramach precyzyjnych umów SLA.

Dlaczego warto postawić na polskiego partnera?

Współpraca z lokalnym ekspertem to przede wszystkim pewność, że systemy są zgodne z polskimi uwarunkowaniami prawnymi. Doskonale znamy specyfikę nowelizacji ustawy o Krajowym Systemie Cyberbezpieczeństwa oraz wyzwania, jakie przed sektorem MŚP stawia dyrektywa NIS2. Wybierając Softinet, zyskujesz bezpośredni dostęp do inżynierów. W sytuacjach kryzysowych czas reakcji liczony w minutach decyduje o skali strat. Nasze wsparcie techniczne działa w trybie ciągłym, zapewniając stabilność Twojego biznesu bez konieczności kontaktu z zagranicznymi infoliniami.

Zacznij od profesjonalnego audytu

Właściwe wdrożenie SOC w małej firmie musi zostać poprzedzone rzetelną analizą stanu faktycznego. Audyt konfiguracji przeprowadzany przez naszych specjalistów pozwala zidentyfikować niepotrzebne usługi i luki, które mogłyby generować tysiące fałszywych alarmów. Takie działanie pozwala zoptymalizować koszty monitoringu poprzez skupienie zasobów na obszarach o najwyższym ryzyku. Nie musisz od razu budować pełnej infrastruktury; nasze doradztwo pomoże Ci rozłożyć proces w czasie. Zapraszamy do kontaktu w celu bezpłatnej konsultacji Twoich potrzeb. Podczas rozmowy wspólnie ustalimy priorytety ochrony dla Twojej firmy.

Zabezpiecz przyszłość swojego biznesu w dobie nowych regulacji

W 2026 roku cyberbezpieczeństwo przestało być domeną wyłącznie dużych korporacji. Wyzwania prawne wynikające z dyrektywy NIS2 oraz rosnąca fala ataków ransomware sprawiają, że monitoring 24/7 stał się warunkiem ciągłości działania. Skuteczne wdrożenie SOC w małej firmie pozwala nie tylko spełnić wymogi regulacyjne, ale przede wszystkim buduje zaufanie u Twoich partnerów biznesowych. Dzięki modelowi outsourcingowemu zyskujesz dostęp do najnowszych technologii SIEM i XDR bez konieczności budowania własnego, kosztownego zespołu analityków.

Softinet jako niezależny integrator łączy światy IT i OT, oferując unikalną ochronę infrastruktury krytycznej i procesów produkcyjnych. Nasze kompetencje potwierdza certyfikat ISO/IEC 27001:2022 oraz wieloletnie doświadczenie w projektach o najwyższym stopniu skomplikowania. Nie czekaj na pierwszy incydent, by zacząć działać. Skonsultuj wdrożenie SOC w Twojej firmie z ekspertami Softinet i zyskaj spokój oparty na twardych kompetencjach. Jesteśmy Twoim przewodnikiem po świecie nowoczesnych technologii, gotowym wspierać rozwój Twojego przedsiębiorstwa w bezpieczny i profesjonalny sposób.

Często Zadawane Pytania o Security Operations Center

Czy mała firma naprawdę potrzebuje SOC, jeśli posiada antywirusa?

Tak, ponieważ tradycyjny antywirus chroni jedynie przed znanym złośliwym oprogramowaniem na konkretnym urządzeniu. SOC monitoruje całą infrastrukturę 24/7, wykrywając anomalie w zachowaniu użytkowników i sieci, co pozwala zatrzymać ataki, których antywirus nie zauważy. W 2025 roku aż 96% polskich organizacji doświadczyło incydentów, których proste zabezpieczenia nie były w stanie powstrzymać przed wyrządzeniem szkód.

Ile trwa wdrożenie SOC w małym przedsiębiorstwie?

Proces ten trwa zazwyczaj od 4 do 12 tygodni, zależnie od stopnia skomplikowania infrastruktury oraz wybranego modelu operacyjnego. Pierwsze tygodnie poświęcamy na audyt konfiguracji i inwentaryzację zasobów IT oraz OT. Końcowy etap obejmuje precyzyjne strojenie reguł korelacji w systemie SIEM, by zminimalizować liczbę fałszywych alarmów i zapewnić analitykom czysty obraz sytuacji.

Jaki jest koszt usługi SOC as a Service w porównaniu do własnego zespołu?

Koszt SOC as a Service dla małej firmy wynosi od 3 000 do 6 500 zł netto miesięcznie. Dla porównania, budowa własnego zespołu wymaga inwestycji rzędu 2-4 milionów złotych w pierwszym roku działalności. Wybierając outsourcing, zamieniasz ogromny wydatek inwestycyjny na przewidywalny koszt operacyjny, zyskując dostęp do klasy enterprise bez konieczności samodzielnego zatrudniania deficytowych na rynku ekspertów.

Czy SOC pomoże mojej firmie w spełnieniu wymogów dyrektywy NIS2?

Tak, skuteczne wdrożenie SOC w małej firmie jest kluczowym elementem spełnienia wymogów NIS2 oraz znowelizowanej ustawy o KSC z kwietnia 2026 roku. Dyrektywa nakłada na podmioty ważne obowiązek raportowania poważnych incydentów w ciągu 24 godzin od ich wykrycia. Bez całodobowego monitoringu, jaki zapewnia profesjonalny SOC, dotrzymanie tych terminów i zapewnienie wymaganej odporności cyfrowej jest w praktyce niemożliwe.

Czym różni się SOC od tradycyjnego wsparcia informatycznego?

Tradycyjne wsparcie IT skupia się na dostępności i wydajności systemów, czyli dbaniu, by sprzęt i aplikacje działały poprawnie. SOC to jednostka wyspecjalizowana wyłącznie w bezpieczeństwie, która aktywnie szuka śladów włamań i reaguje na próby kradzieży danych. To fundamentalna różnica między administratorem, który naprawia niedziałający serwer, a analitykiem, który powstrzymuje hakera przed przejęciem nad nim kontroli.

Jakie dane są przesyłane do zewnętrznego SOC i czy są bezpieczne?

Do zewnętrznego SOC przesyłane są przede wszystkim logi systemowe i metadane o ruchu sieciowym, a nie treść Twoich prywatnych plików czy e-maili. Dane te są szyfrowane i przesyłane bezpiecznymi kanałami do systemu SIEM. Softinet jako niezależny integrator dba o to, by proces ten był w pełni zgodny z certyfikacją ISO/IEC 27001:2022, co gwarantuje najwyższy standard ochrony poufności Twoich informacji biznesowych.

Czy wdrożenie SOC wymaga wymiany całego sprzętu sieciowego w firmie?

Nie, profesjonalne wdrożenie SOC w małej firmie zazwyczaj nie wymaga wymiany posiadanej infrastruktury sprzętowej. Nowoczesne systemy SIEM i XDR integrują się z rozwiązaniami różnych dostawców. Jeśli Twoje urządzenia sieciowe, na przykład marki Extreme Networks, potrafią generować logi, mogą stać się częścią systemu monitoringu bez dodatkowych kosztów zakupowych, co pozwala zoptymalizować budżet całego projektu.

Jak SOC radzi sobie z atakami typu Zero Day?

SOC radzi sobie z zagrożeniami Zero Day poprzez analizę behawioralną i sztuczną inteligencję, zamiast polegać na prostych bazach sygnatur. Systemy takie jak SentinelOne wykrywają nietypowe zachowania procesów, które mogą świadczyć o wykorzystaniu nieznanej jeszcze luki w oprogramowaniu. Analitycy natychmiast weryfikują takie anomalie, co pozwala na izolację zagrożonego urządzenia, zanim atak zdąży rozprzestrzenić się wewnątrz Twojej sieci lokalnej.