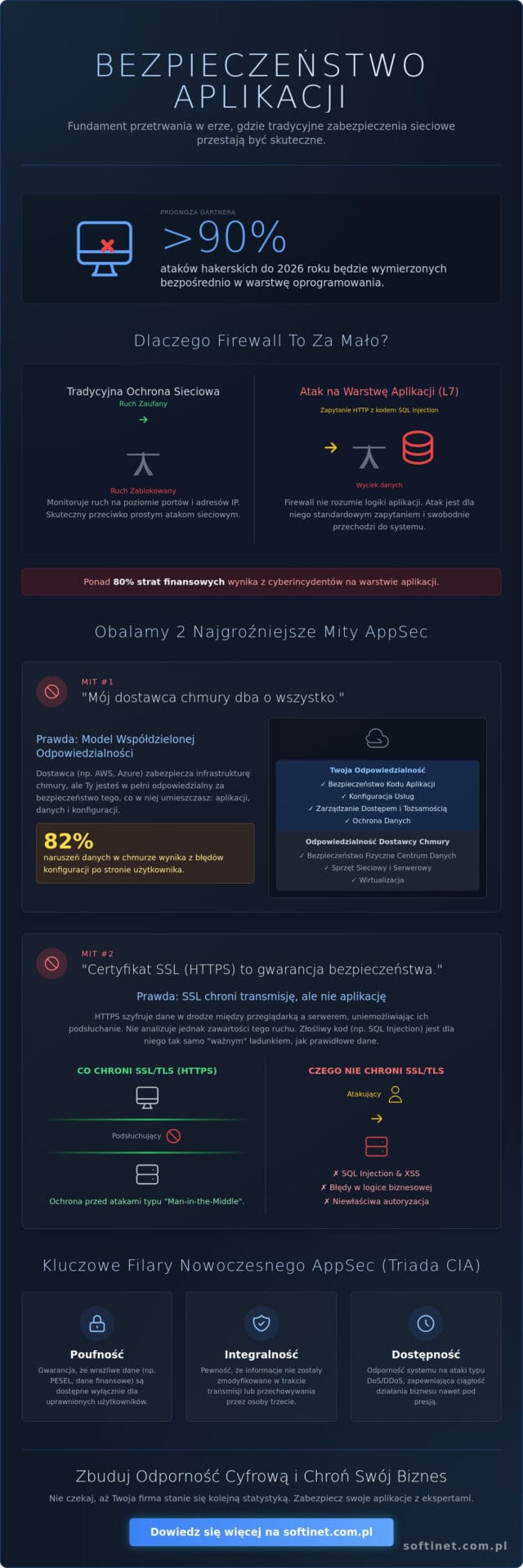

Według prognoz Gartnera, do 2026 roku ponad 90% ataków hakerskich będzie wymierzonych bezpośrednio w warstwę oprogramowania, a nie w tradycyjne zabezpieczenia sieciowe. To oznacza, że bezpieczeństwo aplikacji przestaje być jedynie technicznym dodatkiem, a staje się fundamentem przetrwania każdego nowoczesnego przedsiębiorstwa. Wiele firm w Polsce wciąż polega na przestarzałych modelach ochrony, które nie uwzględniają dynamiki zmian w infrastrukturze IT i systemach przemysłowych OT, co naraża je na ogromne straty finansowe i wizerunkowe.

Zapewne czujesz rosnącą presję wynikającą z nowych regulacji, takich jak dyrektywa NIS2 czy rozporządzenie DORA, które nakładają na zarządy surowe kary za brak odpowiedniego nadzoru nad kodem. Rozumiemy, że pogodzenie rygorystycznych norm ISO z tempem wdrażania innowacji bywa wyzwaniem dla każdego działu technicznego. W tym artykule pokażemy Ci, jak skutecznie chronić oprogramowanie biznesowe, obalając 7 najgroźniejszych mitów, które krążą w branży. Dowiesz się, jak zbudować plan ochrony zgodny ze standardem ISO/IEC 27001:2022 i zapewnić pełną synergię między Twoimi systemami biurowymi a produkcyjnymi.

Najważniejsze Wnioski

- Dowiesz się, dlaczego tradycyjny firewall to za mało i jak procesy AppSec skutecznie chronią kod przed atakami wewnętrznymi oraz zewnętrznymi.

- Obalisz popularne mity dotyczące chmury i certyfikatów SSL, które często dają złudne poczucie pełnej ochrony Twojego oprogramowania.

- Zrozumiesz wyzwania związane z ochroną systemów OT i dowiesz się, jak bezpiecznie integrować aplikacje sterujące infrastrukturą krytyczną.

- Poznasz strategię wdrażania standardu S-SDLC, która pozwala wbudować bezpieczeństwo aplikacji bezpośrednio w cykl życia oprogramowania.

- Odkryjesz, jak audyty konfiguracji oraz całodobowy monitoring SOC minimalizują ryzyko przestojów i zwiększają odporność cyfrową firmy.

Czym jest bezpieczeństwo aplikacji (AppSec) i dlaczego firewall to za mało?

Skuteczne bezpieczeństwo aplikacji to w 2026 roku proces znacznie wykraczający poza instalację prostych narzędzi ochronnych. To kompleksowy zestaw praktyk, technologii i standardów, których celem jest zabezpieczenie kodu oraz logiki oprogramowania przed nieautoryzowanymi manipulacjami. Czym jest bezpieczeństwo aplikacji (AppSec) w praktyce? To tarcza chroniąca system od wewnątrz, działająca tam, gdzie tradycyjne zabezpieczenia obwodowe przestają być skuteczne. Jako niezależny integrator, Softinet podkreśla, że AppSec musi być integralną częścią cyklu życia oprogramowania, a nie tylko dodatkiem nakładanym na gotowy produkt.

Wielu przedsiębiorców wciąż polega wyłącznie na firewallach sieciowych. To błąd, który w 2025 roku doprowadził do rekordowej liczby wycieków danych w polskim sektorze e-commerce. Klasyczny firewall monitoruje ruch na poziomie portów i adresów IP, ale nie potrafi zinterpretować intencji użytkownika korzystającego z funkcji systemu. Nie wykryje on ataku typu SQL Injection czy Cross-Site Scripting (XSS), ponieważ dla niego jest to standardowe zapytanie HTTP. Statystyki są nieubłagane: w 2026 roku ataki na warstwę siódmą (L7) modelu OSI generują ponad 80% strat finansowych wynikających z cyberincydentów. Bezpośrednie uderzenie w kod pozwala hakerom ominąć bramy sieciowe i uzyskać dostęp do wrażliwych baz danych.

Ewolucja zagrożeń: Od prostych wirusów do ataków na logikę biznesową

Cele cyberprzestępców przeszły drastyczną metamorfozę. Dekadę temu dominowały wirusy paraliżujące systemy operacyjne. Dziś hakerzy skupiają się na lukach funkcjonalnych. Nowoczesne aplikacje webowe i mobilne są atrakcyjne, bo stanowią bezpośredni łącznik z pieniędzmi i danymi osobowymi klientów. W 2025 roku odnotowano 35% wzrost ataków wykorzystujących błędy w logice biznesowej, takie jak manipulacja cenami w koszykach zakupowych. Skutki są opłakane: od przestojów operacyjnych po kary finansowe z tytułu RODO sięgające milionów złotych.

Kluczowe filary nowoczesnego AppSec

Fundamentem ochrony oprogramowania pozostaje triada CIA, która w kontekście bezpieczeństwo aplikacji nabiera szczególnego znaczenia:

- Poufność: Gwarancja, że wrażliwe dane, takie jak numery PESEL czy dane finansowe, są dostępne wyłącznie dla uprawnionych użytkowników.

- Integralność: Pewność, że informacje przesyłane przez aplikację nie zostały zmodyfikowane w trakcie transmisji lub przechowywania przez osoby trzecie.

- Dostępność: Odporność systemu na ataki typu DoS/DDoS, zapewniająca ciągłość działania biznesu nawet w warunkach silnego stresu technologicznego.

W 2026 roku kluczową rolę odgrywa również zaawansowane zarządzanie sesjami oraz wieloskładnikowe uwierzytelnianie. Rygorystyczna autoryzacja to pierwsza linia obrony, która decyduje o reputacji marki na konkurencyjnym rynku. Zapewnienie ciągłości działania wymaga przejścia od pasywnej ochrony brzegu sieci do aktywnego monitorowania każdej linii kodu i każdego zapytania API.

5 najgroźniejszych mitów na temat bezpieczeństwa aplikacji

Wielu menedżerów i właścicieli firm opiera swoją strategię ochrony danych na przekonaniach, które straciły aktualność lata temu. W świecie, gdzie cyberprzestępczość staje się zorganizowaną gałęzią gospodarki, poleganie na intuicji zamiast na twardych danych bywa kosztowne. Bezpieczeństwo aplikacji to proces ciągły, a nie jednorazowe zadanie do odhaczenia na liście projektowej.

Chmura i SSL – półprawdy, które usypiają czujność

Jednym z najpowszechniejszych błędów jest bezgraniczne zaufanie do dostawców chmurowych. Choć giganci tacy jak AWS, Azure czy Google Cloud oferują potężne mechanizmy ochronne, stosują oni tzw. model współdzielonej odpowiedzialności. Oznacza to, że dostawca odpowiada za bezpieczeństwo samej chmury (serwerów, fizycznej infrastruktury), ale to klient jest odpowiedzialny za to, co w tej chmurze umieszcza. Według raportów branżowych za 2024 rok, aż 82% naruszeń danych w środowiskach cloud wynikało z błędnej konfiguracji po stronie użytkownika, a nie z winy dostawcy usług.

Podobnym mitem jest traktowanie certyfikatu SSL (HTTPS) jako gwarancji pełnej ochrony. SSL szyfruje dane przesyłane między użytkownikiem a serwerem, co zapobiega ich podsłuchaniu. Nie chroni on jednak przed atakami typu SQL Injection, Cross-Site Scripting (XSS) czy błędami w logice biznesowej. Aplikacja z zieloną kłódką w przeglądarce może być dziurawa i podatna na kradzież całej bazy danych, jeśli kod źródłowy zawiera krytyczne luki.

Rola czynnika ludzkiego i procesów w ochronie oprogramowania

Przekonanie, że testy penetracyjne wykonywane raz w roku zapewniają spokój, jest w 2026 roku skrajnie ryzykowne. W samym 2023 roku zarejestrowano ponad 29 000 nowych podatności CVE. Przy cyklach wydawniczych typu CI/CD, gdzie zmiany w kodzie wprowadzane są codziennie, roczny audyt staje się nieaktualny już tydzień po jego zakończeniu. Dlatego tak ważny jest skuteczny proces AppSec, który integruje automatyczne i manualne testy na każdym etapie tworzenia oprogramowania.

Często spotykamy się też z opinią, że bezpieczeństwo aplikacji to wyłączna domena programistów. To niebezpieczne uproszczenie. Skuteczna ochrona wymaga kultury DevSecOps, w której za odporność systemu odpowiadają również działy operacyjne, testerzy i kadra zarządzająca. Automatyczne skanery nie wykryją błędów w logice, takich jak możliwość obejścia płatności czy nieautoryzowany dostęp do danych innego użytkownika, co wymaga świadomego projektowania procesów biznesowych.

- Mit o małej skali: 43% cyberataków celuje w małe i średnie firmy. Dla hakera niszowa aplikacja to często łatwiejszy łup i punkt wyjścia do większych operacji.

- Błędy konfiguracji: Nawet idealny kod nie pomoże, jeśli uprawnienia do kontenerów w chmurze są zbyt szerokie.

- Monitoring: Brak reakcji na incydenty w czasie rzeczywistym sprawia, że średni czas wykrycia włamania wciąż przekracza 200 dni.

Zrozumienie tych mitów to pierwszy krok do budowy realnej odporności cyfrowej. Jeśli chcesz sprawdzić, czy Twoja infrastruktura jest wolna od tych błędów, warto skonsultować się z ekspertami z Softinet, którzy pomogą dopasować strategię ochrony do specyfiki Twojego biznesu.

Bezpieczeństwo aplikacji w środowiskach przemysłowych (OT) – wyzwanie dla integratorów

W 2026 roku granica między halą produkcyjną a biurem praktycznie zanika. Integracja systemów sterowania z zaawansowaną analityką w chmurze otwiera drogę do bezprecedensowej optymalizacji, ale jednocześnie wystawia krytyczne procesy na ataki, które wcześniej były niemożliwe do przeprowadzenia. Bezpieczeństwo aplikacji w świecie OT wymaga zupełnie innej filozofii niż w klasycznym IT. Podczas gdy w biurze priorytetem jest poufność danych, w przemyśle liczy się przede wszystkim dostępność i ciągłość pracy. Błędne założenie, że standardowe rozwiązania biurowe wystarczą do ochrony sterownika PLC, to jeden z najgroźniejszych mitów na temat bezpieczeństwa aplikacji przemysłowych. Systemy te często korzystają z protokołów takich jak Modbus czy Profinet, które projektowano dekady temu bez uwzględnienia mechanizmów szyfrowania czy autoryzacji. Podatności typu Zero Day w tych standardach pozwalają napastnikom na bezpośrednią ingerencję w parametry pracy maszyn, co może prowadzić do fizycznych uszkodzeń infrastruktury o wartości milionów złotych.

Luka technologiczna między biurem a fabryką

Wiele zakładów w Polsce nadal opiera swoją produkcję na systemach typu legacy, które pracują nieprzerwanie od 15 czy 20 lat. Takie aplikacje często działają na niewspieranych systemach operacyjnych, gdzie instalacja jakiejkolwiek poprawki grozi destabilizacją całej linii. Jako niezależny integrator wiemy, że kluczem nie jest wymiana parku maszynowego, lecz skuteczna izolacja. Rozwiązania takie jak Nozomi Networks pozwalają na pasywne monitorowanie sieci OT i wykrywanie anomalii w czasie rzeczywistym bez ryzyka przerwania procesów technologicznych. Dzięki temu identyfikujemy zagrożenia, zanim realnie wpłyną one na bezpieczeństwo aplikacji sterujących.

Bezpieczeństwo aplikacji a ciągłość produkcji

Przejęcie kontroli nad aplikacją HMI (Human-Machine Interface) to najczarniejszy scenariusz dla dyrektora produkcji. Atakujący może wówczas dowolnie zmieniać nastawy zaworów, temperatury czy prędkości obrotowe silników. Aby temu zapobiec, wdrażamy rygorystyczną segmentację sieci zgodną z modelem Purdue, oddzielając warstwy produkcyjne od biznesowych. Równie istotne jest zabezpieczenie dostępu zdalnego dla serwisantów. Zamiast otwartych portów VPN, stosujemy granulowany dostęp oparty na tożsamości, co minimalizuje ryzyko wprowadzenia złośliwego oprogramowania do wnętrza fabryki przez podwykonawców. Takie podejście bezpośrednio przekłada się na stabilność operacyjną i zgodność z wymogami dyrektywy NIS2, która w 2026 roku jest już standardem rynkowym w Polsce.

Jak zbudować skuteczny proces AppSec? Strategia dla nowoczesnego przedsiębiorstwa

Skuteczne bezpieczeństwo aplikacji w 2026 roku wymaga odejścia od reaktywnego naprawiania błędów na rzecz proaktywnej strategii. Fundamentem każdego systemu jest rzetelna analiza ryzyka oraz precyzyjna inwentaryzacja zasobów. Statystyki rynkowe pokazują, że w dużych polskich przedsiębiorstwach nawet 35% wykorzystywanego oprogramowania stanowi tzw. Shadow IT. Są to aplikacje wdrażane przez pracowników bez wiedzy działu IT, co generuje luki niemożliwe do załatania tradycyjnymi metodami.

Budowa odporności zaczyna się od wdrożenia cyklu S-SDLC (Secure Software Development Life Cycle). Model ten zakłada, że bezpieczeństwo jest integralną częścią każdego etapu tworzenia softu, od planowania po utrzymanie. Kluczowym elementem jest automatyzacja testów w potoku CI/CD. Nowoczesne przedsiębiorstwa stawiają na synergię trzech rozwiązań:

- SAST: statyczna analiza kodu, która wykrywa błędy w składni i logice jeszcze przed uruchomieniem aplikacji.

- DAST: dynamiczne testy badające zachowanie działającego systemu pod kątem ataków zewnętrznych.

- IAST: interaktywna analiza łącząca zalety obu metod, dostarczająca precyzyjne dane o podatnościach w czasie rzeczywistym.

Wdrożenie tych narzędzi pozwala skrócić czas reakcji na nowe zagrożenia i znacząco obniża koszty usuwania błędów, które po wdrożeniu produkcyjnym mogą być nawet 100 razy droższe niż na etapie projektowania.

Zgodność z przepisami jako motor napędowy bezpieczeństwa

Regulacje prawne przestały być przykrym obowiązkiem, a stały się drogowskazem dla działów technicznych. Dyrektywa NIS2, która weszła w życie w Polsce, nakłada na podmioty kluczowe surowe wymogi dotyczące cyberbezpieczeństwa łańcucha dostaw. Firmy muszą teraz weryfikować nie tylko własny kod, ale też bezpieczeństwo bibliotek open-source i rozwiązań od zewnętrznych dostawców. Z kolei rozporządzenie DORA obliguje sektor finansowy do przeprowadzania regularnych testów odporności aplikacji na incydenty. Standard ISO/IEC 27001:2022 stanowi tu solidną bazę, dostarczając gotowe mechanizmy kontrolne i ułatwiając proces certyfikacji, co buduje zaufanie u kontrahentów.

Narzzędzia wspierające: Od WAF po systemy SOC

Warstwa aplikacyjna musi być chroniona przez zaawansowany Web Application Firewall (WAF), który skutecznie filtruje ruch i blokuje ataki z listy OWASP Top 10. Jednak sama tarcza to za mało. Niezbędne jest zarządzanie tożsamością i dostępem (IAM) oparte na zasadzie Zero Trust. Wdrożenie uwierzytelniania wieloskładnikowego (MFA) dla każdego użytkownika redukuje ryzyko przejęcia konta o ponad 90%. Całość systemu powinien domykać całodobowy monitoring SOC. Ciągła analiza logów pozwala wykryć anomalie w zachowaniu aplikacji w kilka minut, co jest kluczowe dla minimalizacji skutków ewentualnego wycieku danych.

Zamów profesjonalny audyt bezpieczeństwa w Softinet.

Rola audytu konfiguracji i SOC w ochronie Twoich aplikacji

Fundamentem odporności cyfrowej w 2026 roku nie są wyłącznie drogie systemy obronne, ale precyzyjne zarządzanie posiadaną infrastrukturą. Statystyki pokazują, że błędy w ustawieniach systemowych odpowiadają za blisko 80% udanych incydentów naruszenia danych. Bezpieczeństwo aplikacji zaczyna się od wyeliminowania luk, które administratorzy nieświadomie zostawiają otwarte dla cyberprzestępców podczas procesów wdrożeniowych.

Audyt konfiguracji – więcej niż tylko skanowanie

Profesjonalny audyt to proces znacznie głębszy niż automatyczne uruchomienie skanera podatności. Eksperci weryfikują tysiące parametrów serwerów, baz danych oraz wszystkich komponentów aplikacyjnych. Skupiamy się na wykrywaniu nadmiarowych uprawnień kont technicznych i wyłączaniu nieużywanych usług, które niepotrzebnie powiększają powierzchnię ataku.

Każde badanie kończy się dostarczeniem szczegółowej mapy drogowej. To konkretny plan naprawczy, który przekłada techniczne parametry na realne bezpieczeństwo biznesowe Twojej organizacji. Dzięki temu zyskujesz pewność, że Twoja infrastruktura spełnia rygorystyczne normy ISO/IEC 27001:2022 oraz wymogi dyrektywy NIS2, co w 2026 roku jest standardem dla firm dbających o reputację.

Monitoring SOC: Proaktywne podejście do zagrożeń

Sam audyt to jednak tylko fotografia stanu obecnego. Aby utrzymać ciągłe bezpieczeństwo aplikacji, niezbędny jest nadzór w trybie 24/7/365. Security Operations Center (SOC) jako usługa pozwala firmom korzystać z zaawansowanych systemów klasy SIEM i SOAR bez konieczności budowania własnego, niezwykle kosztownego zespołu specjalistów.

Te technologie korelują miliony zdarzeń z różnych warstw infrastruktury w czasie rzeczywistym. Pozwala to na wykrycie subtelnych anomalii, zanim przerodzą się one w krytyczny wyciek danych. Rola ekspertów SOC polega na błyskawicznej analizie incydentów i izolowaniu zagrożeń, co skraca czas reakcji z dni do pojedynczych minut.

Jako niezależny integrator systemów IT i OT, Softinet dostarcza obiektywne spojrzenie na architekturę klienta. Nie jesteśmy związani z jednym producentem, co pozwala nam dobierać narzędzia optymalne dla Twojego modelu biznesowego. Łączymy wiedzę o klasycznym IT z wymaganiami technologii operacyjnych (OT). To połączenie jest kluczowe dla firm produkcyjnych, gdzie przestój systemów może generować straty rzędu kilkuset tysięcy złotych za każdą godzinę blokady linii technologicznej.

Nie pozwól, by błąd w konfiguracji stał się furtką dla hakerów. Skonsultuj bezpieczeństwo swoich aplikacji z ekspertami Softinet i zbuduj systemową odporność swojej firmy na zagrożenia jutra.

Zbuduj odporność cyfrową swojej firmy przed rokiem 2026

Dynamiczny rozwój technologii sprawia, że tradycyjne metody ochrony przestają wystarczać. Skuteczne bezpieczeństwo aplikacji w nowoczesnym przedsiębiorstwie musi wykraczać poza proste zapory ogniowe i obejmować całą architekturę systemową. Kluczowym krokiem jest eliminacja mitów, które usypiają czujność działów IT, oraz pełna integracja zabezpieczeń w obszarach technologii operacyjnych (OT). W dobie rygorystycznych regulacji, takich jak dyrektywa NIS2, audyt konfiguracji oraz stały monitoring w modelu SOC stają się fundamentem zachowania ciągłości działania biznesu.

Jako niezależny integrator, Softinet dostarcza rozwiązania skrojone pod konkretne wyzwania, nie ograniczając się do ofert jednego dostawcy. Nasza certyfikacja ISO/IEC 27001:2022 stanowi twardy dowód stosowania najwyższych światowych standardów zarządzania informacją. Posiadamy praktyczne doświadczenie w ochronie infrastruktury krytycznej, co pozwala nam skutecznie łączyć światy IT i OT w spójny ekosystem obronny. Wybór odpowiedniej strategii pozwala zminimalizować ryzyko kosztownych przestojów i kar finansowych, które w polskich warunkach rynkowych mogą być dotkliwe dla każdego budżetu.

Zadbaj o bezpieczeństwo swoich aplikacji z Softinet – sprawdź ofertę audytów i SOC

Profesjonalne wsparcie eksperckie to najkrótsza droga do uzyskania spokoju i pewności, że Twoje zasoby cyfrowe są w pełni chronione.

Często zadawane pytania

Czy każda firma potrzebuje dedykowanego bezpieczeństwa aplikacji?

Tak, każda organizacja przetwarzająca dane cyfrowe musi dbać o bezpieczeństwo aplikacji, ponieważ 43% cyberataków celuje w sektor małych i średnich przedsiębiorstw. Według raportu IBM z 2023 roku, średni koszt wycieku danych w firmie wynosi około 18,5 miliona złotych. Brak ochrony to realne ryzyko utraty reputacji i dotkliwych kar finansowych, które mogą doprowadzić do upadku biznesu w ciągu 6 miesięcy od incydentu.

Czym różni się test penetracyjny od audytu konfiguracji aplikacji?

Test penetracyjny to symulowany atak hakerski, który ma na celu aktywne przełamanie zabezpieczeń i znalezienie luk w logice systemu. Audyt konfiguracji skupia się natomiast na weryfikacji ustawień serwerów, baz danych i uprawnień pod kątem zgodności z normami takimi jak ISO/IEC 27001:2022. Podczas gdy pentester szuka konkretnej drogi wejścia do systemu, audytor sprawdza, czy wszystkie parametry ochronne są ustawione zgodnie z najlepszymi praktykami rynkowymi.

Jakie są najczęstsze podatności aplikacji według rankingu OWASP Top 10?

Najpoważniejszym zagrożeniem jest obecnie niewłaściwa kontrola dostępu, która pozwala użytkownikom na nieuprawnione przeglądanie wrażliwych danych. Na drugim miejscu znajdują się błędy kryptograficzne, a trzecią pozycję zajmują ataki typu Injection, w tym SQL Injection. Statystyki pokazują, że aż 94% testowanych aplikacji wykazuje jakąś formę podatności z listy OWASP, co wymaga od zespołów IT ciągłego monitoringu i szybkiego łatania błędów.

Czy bezpieczeństwo aplikacji wpływa na wydajność systemu?

Prawidłowo wdrożone bezpieczeństwo aplikacji przy użyciu nowoczesnych rozwiązań klasy WAF zwiększa opóźnienia o mniej niż 15 milisekund, co jest niezauważalne dla użytkownika końcowego. Problemy z wydajnością wynikają zazwyczaj z błędnej konfiguracji lub stosowania przestarzałych narzędzi filtrujących ruch sieciowy. Integracja zabezpieczeń na wczesnym etapie produkcji kodu w modelu DevSecOps pozwala uniknąć wąskich gardeł i zapewnia stabilne działanie infrastruktury krytycznej.

Jakie wymogi w zakresie bezpieczeństwa aplikacji narzuca dyrektywa NIS2?

Dyrektywa NIS2 nakłada na podmioty kluczowe obowiązek zarządzania ryzykiem oraz rygorystycznego zabezpieczenia łańcucha dostaw oprogramowania. Firmy muszą zgłaszać poważne incydenty do organów nadzorczych w ciągu 24 godzin od ich wykrycia pod rygorem wysokich kar. Za niedopełnienie tych wymogów grożą sankcje finansowe sięgające 10 milionów euro lub 2% całkowitego rocznego światowego obrotu przedsiębiorstwa.

Ile kosztuje wdrożenie profesjonalnych zabezpieczeń AppSec?

Koszt wdrożenia zależy od skali infrastruktury, jednak podstawowe audyty bezpieczeństwa na polskim rynku zaczynają się od około 12 000 złotych netto za pojedynczą aplikację. W przypadku rozbudowanych systemów korporacyjnych, koszty kompleksowej ochrony i całodobowego monitoringu mogą przekroczyć 150 000 złotych rocznie. Inwestycja ta stanowi ułamek potencjalnych strat wynikających z przestoju operacyjnego, który po ataku ransomware trwa średnio 21 dni.

Czy aplikacje mobilne wymagają innego podejścia do bezpieczeństwa niż webowe?

Tak, aplikacje mobilne wymagają specyficznych metod ochrony, takich jak zaciemnianie kodu źródłowego i zabezpieczanie lokalnego przechowywania danych na urządzeniu. Standard OWASP MASVS wskazuje, że kluczowe jest tu silne uwierzytelnianie biometryczne oraz ochrona przed inżynierią wsteczną. W środowisku mobilnym zagrożeniem jest fizyczny dostęp do smartfona, co wymusza stosowanie bardziej rygorystycznych mechanizmów szyfrowania niż w przypadku tradycyjnych przeglądarek.

Jak często należy przeprowadzać audyt bezpieczeństwa aplikacji biznesowych?

Audyt należy wykonywać przynajmniej raz w roku lub po każdej istotnej zmianie w architekturze systemu i kodzie źródłowym. Badania wykazują, że 62% nowoczesnych organizacji decyduje się na kwartalne przeglądy, aby zachować pełną zgodność z dynamicznie zmieniającymi się regulacjami prawnymi. Regularna weryfikacja pozwala wykryć nowe luki powstałe w wyniku ewolucji technik hakerskich, które pojawiają się w sieci niemal każdego dnia.