Dyrektywa NIS2 wprowadza rewolucję w podejściu do cyberbezpieczeństwa, nakładając na przedsiębiorstwa nowe, rygorystyczne obowiązki. Samo posiadanie procedur to jednak za mało. Kluczem do realnej odporności i pełnej zgodności z prawem jest dogłębna weryfikacja tego, jak Twoje systemy są faktycznie skonfigurowane. To właśnie błędy w ustawieniach stanowią najczęstszą przyczynę incydentów, których NIS2 ma na celu uniknąć.

Spis Treści

Czym jest audyt gotowości do NIS2 i dlaczego zaczyna się od konfiguracji?

Najczęstsze błędy konfiguracyjne, które zagrażają zgodności z NIS2

Checklista audytu gotowości do NIS2: Kluczowe obszary do weryfikacji

Audyt gotowości do NIS2 w infrastrukturze krytycznej: Synergia IT i OT

Profesjonalny audyt gotowości do NIS2 z Softinet: Twoja droga do odporności cyfrowej

Czym jest audyt gotowości do NIS2 i dlaczego zaczyna się od konfiguracji?

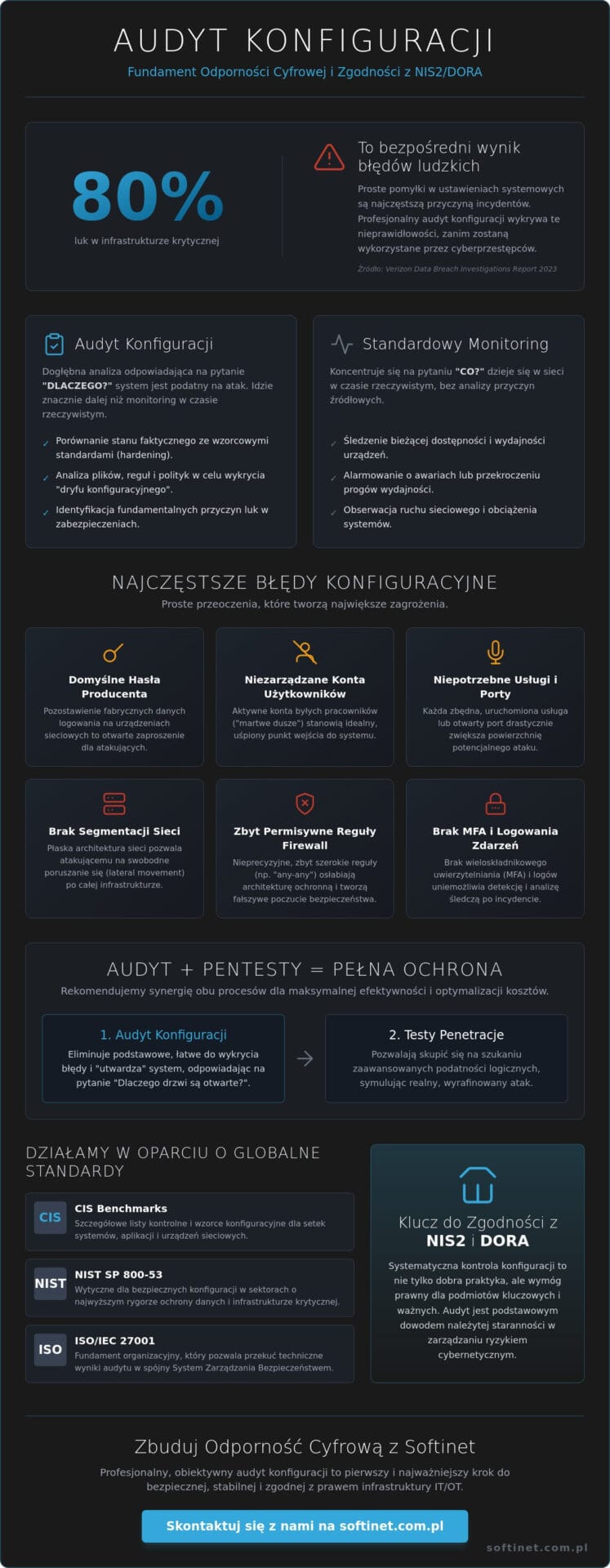

Audyt gotowości do NIS2 to kompleksowy proces weryfikacji, czy organizacja spełnia wszystkie wymogi techniczne i organizacyjne narzucone przez nową dyrektywę. Jego fundamentem jest jednak szczegółowa analiza konfiguracji systemów, urządzeń sieciowych i aplikacji. Dlaczego? Ponieważ to właśnie w ustawieniach kryją się luki, które mogą prowadzić do katastrofalnych w skutkach incydentów bezpieczeństwa. W odróżnieniu od standardowego monitoringu, który obserwuje bieżący ruch, audyt konfiguracji sięga do źródła potencjalnych problemów.

Audyt konfiguracji to proces systematycznego porównywania rzeczywistych ustawień infrastruktury IT/OT z wzorcowymi standardami bezpieczeństwa (np. CIS Benchmarks) oraz wymaganiami prawnymi, takimi jak NIS2. Celem jest identyfikacja i eliminacja słabych punktów, zanim zostaną one wykorzystane przez cyberprzestępców. Proces ten jest kluczowy na każdym etapie cyklu życia systemów – od wdrożenia, przez eksploatację, aż po modernizację.

Audyt konfiguracji vs. testy penetracyjne w kontekście NIS2

Testy penetracyjne (pentesty) koncentrują się na aktywnym wyszukiwaniu i próbie wykorzystania istniejących podatności, symulując atak hakera. Audyt konfiguracji działa prewencyjnie – weryfikuje, czy „fundamenty” systemów są solidne. Samo łatanie dziur (wynik pentestów) bez naprawy błędnych ustawień jest działaniem krótkowzrocznym. Zgodność z NIS2 wymaga obu podejść: audyt konfiguracji powinien poprzedzać testy penetracyjne, aby upewnić się, że badane środowisko jest już wstępnie zabezpieczone zgodnie z najlepszymi praktykami, co pozwala pentesterom skupić się na bardziej zaawansowanych wektorach ataku.

Standardy i frameworki: CIS, NIST oraz ISO 27001 jako fundament zgodności

Profesjonalny audyt gotowości do NIS2 nie opiera się na subiektywnych ocenach, lecz na uznanych na całym świecie standardach. Wytyczne Center for Internet Security (CIS Benchmarks) dostarczają szczegółowych, preskryptywnych zaleceń dotyczących bezpiecznej konfiguracji ponad 100 różnych technologii. Frameworki NIST (National Institute of Standards and Technology) oferują szersze ramy zarządzania ryzykiem, które są kluczowe dla spełnienia wymogów NIS2. Z kolei norma ISO/IEC 27001 dostarcza ram organizacyjnych dla całego Systemu Zarządzania Bezpieczeństwem Informacji (SZBI), w ramach którego proces audytu konfiguracji jest kluczowym mechanizmem kontrolnym.

Najczęstsze błędy konfiguracyjne, które zagrażają zgodności z NIS2

Dyrektywa NIS2 kładzie ogromny nacisk na zarządzanie ryzykiem. Niestety, największym źródłem tego ryzyka wciąż pozostaje czynnik ludzki. Błędy popełniane podczas wdrażania i utrzymania systemów otwierają drzwi atakującym. Identyfikacja tych pomyłek to pierwszy krok do budowy odpornej infrastruktury.

Domyślne hasła i dane uwierzytelniające: Pozostawienie fabrycznych haseł na routerach, przełącznikach czy w aplikacjach to jedno z najpoważniejszych i najczęściej spotykanych zaniedbań.

Nieaktywne konta z wysokimi uprawnieniami: Konta byłych pracowników lub testowe, które nie zostały usunięte, stanowią idealny cel dla atakujących poszukujących łatwego dostępu do sieci.

Niepotrzebnie uruchomione usługi i otwarte porty: Każda dodatkowa usługa i otwarty port to potencjalny wektor ataku. Audyt pozwala zidentyfikować i wyłączyć wszystko, co nie jest absolutnie niezbędne do działania biznesu.

Brak segmentacji sieci: Płaska struktura sieci ułatwia atakującym tzw. ruch lateralny (lateral movement). Prawidłowa segmentacja izoluje krytyczne zasoby i ogranicza skutki ewentualnego włamania.

Urządzenia sieciowe i firewalle pod lupą

Zapory sieciowe i inne urządzenia brzegowe to pierwsza linia obrony, ale tylko wtedy, gdy są poprawnie skonfigurowane. Audyt często ujawnia błędy w regułach firewalli, takie jak zbyt szerokie uprawnienia (np. reguła "any-any"), które w praktyce niweczą jego ochronną rolę. Równie istotna jest weryfikacja konfiguracji połączeń VPN – słabe algorytmy szyfrowania czy brak uwierzytelniania wieloskładnikowego (MFA) to najsłabsze ogniwa w strategii dostępu zdalnego.

Błędna konfiguracja urządzeń równoważących obciążenie (Load Balancer) może mieć katastrofalne skutki dla dostępności usług, co jest jednym z kluczowych aspektów wymaganych przez NIS2. Niewłaściwe ustawienie algorytmów rozkładu ruchu, błędne monitorowanie stanu serwerów (health checks) czy brak mechanizmów failover może prowadzić do przeciążenia jednej części infrastruktury, podczas gdy inne zasoby pozostają niewykorzystane. W skrajnych przypadkach cała usługa może stać się niedostępna dla użytkowników, mimo że poszczególne serwery działają poprawnie, co stanowi bezpośrednie zagrożenie dla ciągłości działania biznesu.

Systemy operacyjne i aplikacje – krytyczne punkty styku

Bezpieczeństwo infrastruktury zależy również od stanu systemów i aplikacji. Niezabezpieczone bazy danych, serwery webowe z domyślnymi ustawieniami czy brak regularnych aktualizacji to prosta droga do kompromitacji danych. Poważnym problemem jest zjawisko "shadow IT", czyli aplikacje i usługi wdrażane przez pracowników bez wiedzy i nadzoru działu bezpieczeństwa. Audyt konfiguracji pozwala zinwentaryzować wszystkie aktywne usługi i zweryfikować ich zgodność z firmową polityką bezpieczeństwa, minimalizując ryzyko wynikające z braku patchowania i monitoringu.

Uporządkowanie kwestii technicznych to doskonały moment, by zadbać również o marketingową stronę obecności w sieci, którą kompleksowo wspiera socialmagic.pl.

Checklista audytu gotowości do NIS2: Kluczowe obszary do weryfikacji

Skuteczny audyt to proces ustrukturyzowany, który obejmuje wszystkie kluczowe elementy infrastruktury IT i OT. Poniższa lista przedstawia fundamentalne obszary, które muszą zostać poddane weryfikacji w celu zapewnienia zgodności z NIS2.

Inwentaryzacja zasobów: Nie można chronić czegoś, o czym się nie wie. Pierwszym krokiem jest pełna inwentaryzacja sprzętu, oprogramowania i przepływów danych.

Uwierzytelnianie i autoryzacja: Weryfikacja konfiguracji mechanizmów kontroli dostępu, w tym siły polityki haseł, stosowania MFA oraz implementacji standardów takich jak 802.1x do kontroli dostępu do sieci.

Backup i odtwarzanie danych: Sprawdzenie, czy kopie zapasowe są wykonywane regularnie, szyfrowane i przechowywane w bezpiecznej lokalizacji, a także czy procedury odtwarzania są regularnie testowane.

Monitoring i logowanie zdarzeń: Kluczowy wymóg NIS2. Audyt musi zweryfikować, czy systemy rejestrują odpowiednie zdarzenia, czy logi są chronione przed modyfikacją i czy istnieje mechanizm do ich analizy (np. system SIEM).

Bezpieczeństwo urządzeń końcowych (Endpoints)

Stacje robocze i serwery to często główne cele ataków. Audyt musi objąć weryfikację polityk bezpieczeństwa na urządzeniach końcowych, w tym konfigurację systemów EDR/XDR (np. SentinelOne), które odpowiadają za wykrywanie i reagowanie na zaawansowane zagrożenia. W kontekście pracy zdalnej i hybrydowej kluczowe jest również zarządzanie urządzeniami mobilnymi (MDM) w ramach polityki BYOD (Bring Your Own Device).

Podczas audytu konfiguracji MDM należy sprawdzić co najmniej 3 kluczowe parametry:

Wymuszanie szyfrowania urządzenia: Weryfikacja, czy polityka MDM bezwzględnie wymaga, aby pamięć masowa na wszystkich zarządzanych urządzeniach była zaszyfrowana.

Separacja danych firmowych i prywatnych: Kontrola, czy rozwiązanie MDM tworzy bezpieczny, skonteneryzowany obszar dla danych i aplikacji firmowych, uniemożliwiając ich wyciek do sfery prywatnej.

Możliwość zdalnego wymazania danych (remote wipe): Sprawdzenie, czy administratorzy mają możliwość natychmiastowego, zdalnego usunięcia danych firmowych z urządzenia w przypadku jego kradzieży lub zgubienia.

Infrastruktura chmurowa i wirtualizacja

Transformacja cyfrowa przenosi zasoby do chmury, co generuje nowe wyzwania konfiguracyjne. Audyt musi objąć ustawienia bezpieczeństwa u dostawców chmury (AWS, Azure, GCP), konfigurację maszyn wirtualnych oraz zabezpieczenia środowisk kontenerowych (Docker, Kubernetes). Niezwykle istotna jest kontrola dostępu do paneli zarządzania chmurą, gdzie bezwzględnym minimum powinno być stosowanie MFA i polityk dostępu warunkowego.

Audyt gotowości do NIS2 w infrastrukturze krytycznej: Synergia IT i OT

Dyrektywa NIS2 w sposób szczególny obejmuje podmioty z sektorów kluczowych i ważnych, gdzie infrastruktura przemysłowa (OT) odgrywa fundamentalną rolę. Audytowanie tych środowisk wymaga unikalnych kompetencji, ponieważ standardowe narzędzia i metody ze świata IT mogą zakłócić procesy produkcyjne. Zapewnienie ciągłości działania podczas weryfikacji ustawień sterowników PLC, systemów SCADA czy sieci przemysłowych jest absolutnym priorytetem.

Sektor ochrony zdrowia to jeden z obszarów szczególnie wrażliwych na cyberzagrożenia w ramach NIS2. Aby zobaczyć, jak funkcjonuje nowoczesna placówka medyczna, learn more about Centrum Medyczne Med Max.

Integracja systemów IT i OT, choć konieczna dla nowoczesnego przemysłu, bez odpowiedniego audytu i segmentacji drastycznie zwiększa powierzchnię ataku, pozwalając zagrożeniom ze świata biurowego na przeniknięcie do wrażliwych sieci produkcyjnych. W tym kontekście kluczową rolę odgrywają pasywne systemy monitoringu OT, takie jak Nozomi Networks, które pozwalają na inwentaryzację zasobów i audytowanie ich konfiguracji w czasie rzeczywistym, bez ryzyka wpływu na procesy fizyczne.

Zgodność z NIS2 i DORA – wymogi dla infrastruktury krytycznej

Audyt konfiguracji jest bezpośrednią odpowiedzią na wymogi dyrektywy NIS2, która nakazuje organizacjom wdrożenie odpowiednich i proporcjonalnych środków technicznych w celu zarządzania ryzykiem. Dokumentowanie stanu konfiguracji i planów naprawczych jest dowodem należytej staranności. Podobnie rozporządzenie DORA, skierowane do sektora finansowego, wymaga budowy cyfrowej odporności operacyjnej, której fundamentem jest właśnie poprawna i bezpieczna konfiguracja systemów. Ciągłe zarządzanie podatnościami i zdolność do raportowania incydentów to elementy, które profesjonalny audyt pozwala wdrożyć i zweryfikować.

Ochrona przed atakami APT w infrastrukturze krytycznej

Infrastruktura krytyczna jest częstym celem zaawansowanych, uporczywych zagrożeń (Advanced Persistent Threats – APT). Ataki te często zaczynają się od wykorzystania subtelnych błędów konfiguracyjnych. Audyt pozwala wykrywać anomalie w ustawieniach, które mogą świadczyć o trwającej kampanii. Proces utwardzania (hardeningu) systemów, czyli wyłączania zbędnych funkcji i wzmacniania konfiguracji zgodnie z najlepszymi praktykami, to najskuteczniejsza metoda minimalizacji ryzyka skutecznego ataku, nawet z użyciem podatności typu Zero Day.

Profesjonalny audyt gotowości do NIS2 z Softinet: Twoja droga do odporności cyfrowej

Wybór partnera do przeprowadzenia audytu ma kluczowe znaczenie. Jako niezależny integrator, Softinet zapewnia pełen obiektywizm i ocenę opartą wyłącznie na standardach branżowych i rzeczywistym stanie Twoich systemów. Nasza metodologia obejmuje cały proces: od analizy przedwdrożeniowej, przez skanowanie i analizę manualną, aż po dostarczenie szczegółowego raportu z rekomendacjami i wsparcie inżynierskie 24/7 w procesie naprawczym.

Współpraca z Softinet to gwarancja, że audyt gotowości do NIS2 zostanie przeprowadzony przez ekspertów z unikalnym doświadczeniem w integracji środowisk IT i OT, co zapewni kompleksowe i rzetelne przygotowanie Twojej organizacji do nowych wymogów prawnych. Wyniki audytu mogą zostać zintegrowane z naszym Security Operations Center (SOC), co pozwala na przejście od jednorazowej weryfikacji do stałego monitoringu i ochrony Twojej infrastruktury.

Od audytu do stałego monitoringu SOC

Raport z audytu to nie koniec, a początek drogi do dojrzałości cyfrowej. Pomagamy przekuć wnioski i rekomendacje w żywą politykę bezpieczeństwa, która jest aktywnie monitorowana przez analityków naszego SOC. W oparciu o zdefiniowane, wzorcowe konfiguracje, możemy zautomatyzować reakcję na incydenty (SOAR), natychmiastowo izolując systemy, na których wykryto nieautoryzowane zmiany. Zewnętrzne wsparcie techniczne w procesie naprawczym skraca czas potrzebny na wdrożenie zaleceń i odciąża Twój wewnętrzny zespół IT.

Zaufaj ekspertom z wieloletnim doświadczeniem

Nasze kompetencje potwierdzają liczne certyfikacje, w tym ISO/IEC 27001, oraz ponad 20 lat doświadczenia na polskim rynku. Działamy w oparciu o trzy filary: Wiedzę, Doświadczenie i Odpowiedzialność, co gwarantuje najwyższą jakość świadczonych usług. Realizowaliśmy dziesiątki projektów optymalizacji sieci LAN/WAN, które zaczynały się właśnie od audytu konfiguracji, pozwalając klientom nie tylko zwiększyć bezpieczeństwo, ale również wydajność i stabilność działania ich kluczowych systemów.

Skontaktuj się z ekspertami Softinet i zamów profesjonalny audyt gotowości do NIS2

FAQ: Audyt gotowości do NIS2 – najczęściej zadawane pytania

**Jak często należy przeprowadzać audyt gotowości do NIS2?

**

Rekomenduje się przeprowadzanie pełnego audytu co najmniej raz w roku oraz po każdej znaczącej zmianie w infrastrukturze (np. wdrożenie nowego systemu, migracja do chmury). Ciągły monitoring konfiguracji jest najlepszą praktyką.

**Czy audyt gotowości do NIS2 może wpłynąć na wydajność moich systemów?

**

Profesjonalnie przeprowadzony audyt konfiguracji jest w większości procesem pasywnym, polegającym na analizie plików konfiguracyjnych i ustawień. Nie wpływa on na bieżące działanie i wydajność produkcyjnych systemów.

**Jakie są główne różnice w audycie NIS2 dla środowisk IT i OT?

**

Główna różnica polega na priorytetach i metodologii. W IT priorytetem jest poufność danych, w OT – ciągłość i bezpieczeństwo procesów fizycznych. Audyt OT wymaga specjalistycznych, pasywnych narzędzi i głębokiej wiedzy o protokołach przemysłowych.

**Ile czasu trwa audyt gotowości do NIS2 dla infrastruktury krytycznej?

**

Czas trwania zależy od wielkości i złożoności środowiska. Dla średniej wielkości przedsiębiorstwa proces, od planowania po dostarczenie raportu końcowego, trwa zazwyczaj od 2 do 6 tygodni.

**Czy audyt gotowości do NIS2 jest obowiązkowy?

**

Dyrektywa NIS2 nie nakazuje wprost przeprowadzenia "audytu gotowości", ale wymaga od podmiotów wdrożenia środków zarządzania ryzykiem i posiadania dokumentacji potwierdzającej ich skuteczność. Audyt jest najlepszym sposobem na spełnienie tego wymogu i udowodnienie należytej staranności.

**Jakie dokumenty i dane muszę przygotować przed audytem gotowości do NIS2?

**

Przydatne będą schematy sieci, inwentaryzacja zasobów, istniejące polityki bezpieczeństwa, procedury zarządzania zmianą oraz dostęp (tylko do odczytu) do systemów i urządzeń objętych audytem.

**Czy audyt NIS2 obejmuje również urządzenia mobilne i pracę zdalną?

**

Tak, kompleksowy audyt musi obejmować wszystkie elementy mające dostęp do zasobów firmy, w tym konfigurację systemów MDM, polityki BYOD oraz zabezpieczenia połączeń VPN i innych form dostępu zdalnego.

**Co dzieje się po zakończeniu audytu gotowości do NIS2 i otrzymaniu raportu?

**

Raport zawiera listę zidentyfikowanych niezgodności wraz z rekomendacjami dotyczącymi ich usunięcia, sklasyfikowanymi według priorytetu. Kolejnym krokiem jest opracowanie planu naprawczego i wdrożenie zaleceń, w czym aktywnie wspierają nasi inżynierowie.