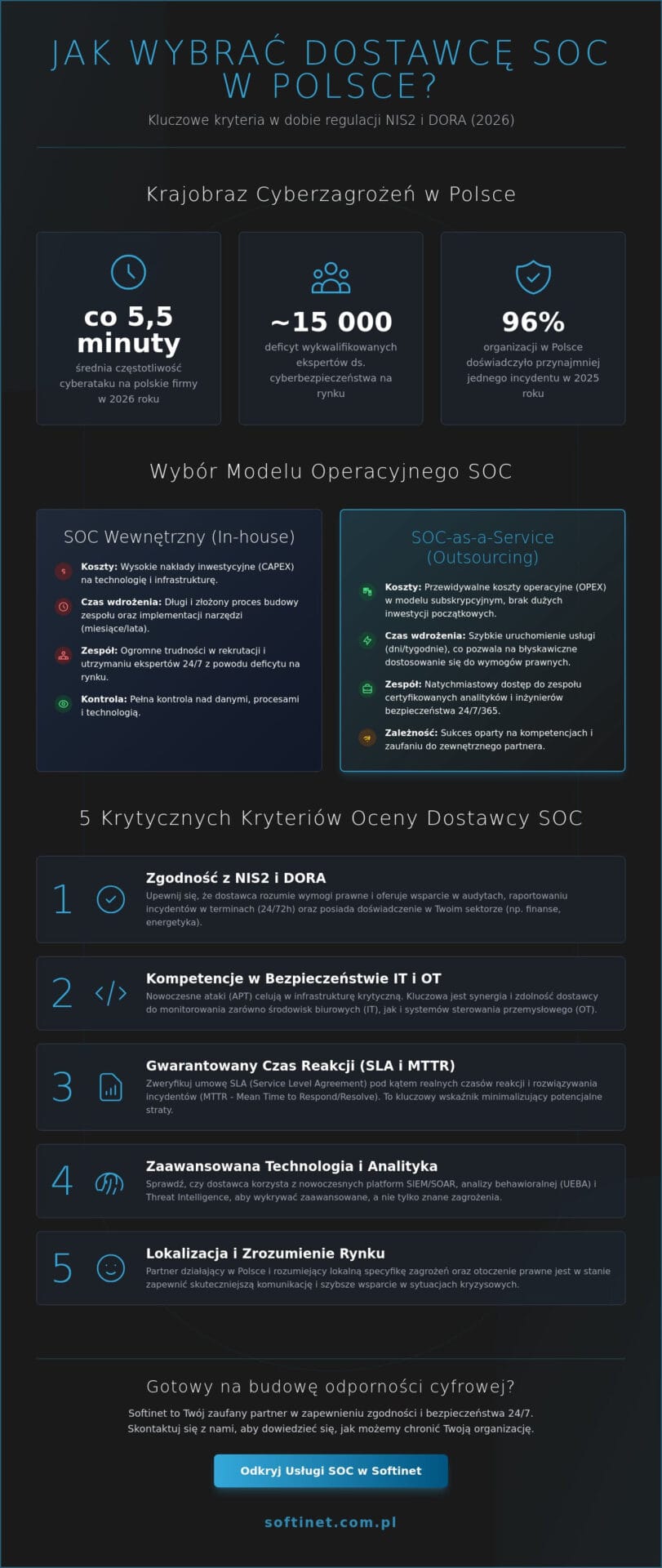

Czy wiesz, że w 2026 roku polskie przedsiębiorstwa padają ofiarą cyberataków średnio co 5,5 minuty? Statystyka ta, w połączeniu z wejściem w życie znowelizowanej ustawy o krajowym systemie cyberbezpieczeństwa wdrażającej dyrektywę NIS2, sprawia, że pytanie o to, jak wybrać dostawcę SOC w Polsce, staje się kluczowym elementem strategii przetrwania każdej organizacji. Zapewne odczuwasz presję wynikającą z braku wykwalifikowanych ekspertów, których na naszym rynku brakuje nawet 15 tysięcy, co czyni samodzielne budowanie zespołów reagowania procesem niezwykle kosztownym i ryzykownym.

Z tego artykułu dowiesz się, jak rzetelnie ocenić kompetencje techniczne zewnętrznych partnerów, aby zapewnić firmie pełną widoczność zagrożeń 24/7 oraz bezproblemowe przejście audytów zgodności. To strategiczna decyzja, która pozwala realnie zminimalizować czas reakcji na incydenty (MTTR) i skutecznie zabezpieczyć infrastrukturę krytyczną przed zaawansowanymi atakami APT. Przeanalizujemy konkretne kryteria weryfikacji dostawców pod kątem synergii systemów IT i OT, optymalizacji kosztów operacyjnych oraz rygorystycznych wymogów prawnych wynikających z regulacji DORA, które od stycznia 2025 roku kształtują standardy odporności cyfrowej w sektorze finansowym i poza nim.

Najważniejsze Wnioski

- Zrozumiesz, jak przełożyć skomplikowane wymogi prawne NIS2 i DORA na konkretne parametry techniczne usługi SOC, co pozwoli Ci uniknąć kar i zapewnić pełną zgodność regulacyjną.

- Poznasz 5 krytycznych kryteriów, które podpowiedzą Ci, jak wybrać dostawcę SOC w Polsce, uwzględniając specyfikę lokalnego rynku oraz niedobór ekspertów ds. cyberbezpieczeństwa.

- Odkryjesz różnice między modelem in-house a SOC-as-a-Service, dzięki czemu precyzyjnie ocenisz, który model najlepiej zoptymalizuje Twoje wydatki operacyjne (OPEX).

- Dowiesz się, dlaczego nowoczesny SOC musi zapewniać synergię między bezpieczeństwem systemów biurowych (IT) i operacyjnych (OT) w celu ochrony ciągłości procesów biznesowych.

- Prześledzisz proces wdrożenia usług monitorowania krok po kroku, od profesjonalnego audytu konfiguracji po skuteczną identyfikację najcenniejszych aktywów Twojej organizacji.

Dlaczego wybór dostawcy SOC w Polsce stał się kluczowy w 2026 roku?

Rok 2026 przyniósł polskim przedsiębiorstwom bezprecedensowe wyzwania w obszarze ochrony danych i infrastruktury. Polska stała się najczęściej atakowanym krajem w Unii Europejskiej, a statystyki pokazują, że lokalne firmy stają się celem cyberataku średnio co 5,5 minuty. W tych warunkach tradycyjne, pasywne systemy ochrony przestały wystarczać. Fundamentem nowoczesnej odporności cyfrowej stała się definicja Security Operations Center (SOC), rozumiana jako wyspecjalizowana jednostka łącząca zaawansowane technologie, procesy i ekspertów w celu całodobowej ochrony aktywów organizacji. To centralny punkt dowodzenia, który nie tylko wykrywa próby włamań, ale aktywnie na nie reaguje, zanim wyrządzą one realne szkody.

Wiele zarządów zastanawia się obecnie, jak wybrać dostawcę SOC w Polsce, by sprostać rygorystycznym wymogom prawnym. Decyzja ta przestała być domeną wyłącznie działów IT. Wdrożenie znowelizowanej ustawy o krajowym systemie cyberbezpieczeństwa, która wdrożyła dyrektywę NIS2 w kwietniu 2026 roku, nałożyło na kadrę zarządzającą bezpośrednią odpowiedzialność za stan zabezpieczeń. Samodzielne budowanie takich struktur wewnątrz firmy jest dla większości podmiotów nieosiągalne. Wynika to nie tylko z ogromnych nakładów inwestycyjnych, ale przede wszystkim z krytycznego deficytu specjalistów, którego skala w Polsce sięga obecnie 15 tysięcy osób.

Krajobraz cyberzagrożeń w Polsce a odpowiedzialność zarządu

Ewolucja zagrożeń przeszła od masowego, prostego złośliwego oprogramowania do precyzyjnych ataków typu APT (Advanced Persistent Threats), wymierzonych w infrastrukturę krytyczną i systemy operacyjne (OT). W 2025 roku aż 96% organizacji w Polsce doświadczyło przynajmniej jednego incydentu naruszenia bezpieczeństwa. Brak należytej staranności w monitorowaniu tych zdarzeń wiąże się teraz z dotkliwymi konsekwencjami prawnymi. SOC nie jest już tylko centrum kosztów. To gwarant ciągłości procesów biznesowych i ochrony reputacji marki w oczach klientów oraz partnerów handlowych. Skuteczny monitoring pozwala uniknąć przestojów, które w dobie cyfrowej gospodarki mogą kosztować miliony złotych.

SOC jako odpowiedź na wymogi compliance (NIS2, DORA)

Nowe regulacje wprowadzają restrykcyjne ramy czasowe na raportowanie incydentów. Firmy muszą zareagować w ciągu zaledwie 24 lub 72 godzin od wykrycia zagrożenia. Zapewnienie takiej gotowości w trybie 24/7/365 bez wsparcia zewnętrznego partnera jest logistycznym wyzwaniem. Profesjonalny dostawca SOC ułatwia przejście audytów zgodności, dostarczając niezbędną dokumentację i dowody na skuteczność procedur. Analizując, jak wybrać dostawcę SOC w Polsce, należy zwrócić szczególną uwagę na jego doświadczenie w specyficznych sektorach, takich jak energetyka czy finanse. W sektorze finansowym wymogi DORA narzuciły obowiązek raportowania rejestrów informacji już do końca marca 2026 roku. Partner posiadający certyfikowane kompetencje staje się bezpiecznym przewodnikiem po gąszczu przepisów, pozwalając firmie skupić się na jej podstawowej działalności.

Modele SOC: Który najlepiej sprawdzi się w Twojej organizacji?

Wybór odpowiedniego modelu operacyjnego to fundament budowy odporności cyfrowej. Decyzja o tym, jak wybrać dostawcę SOC w Polsce, powinna być poprzedzona rzetelną analizą potrzeb biznesowych oraz możliwości finansowych organizacji. Model in-house, choć gwarantuje pełną kontrolę nad procesami i danymi, wiąże się z potężnymi nakładami inwestycyjnymi (CAPEX). W 2026 roku samo wyposażenie technologiczne to dopiero początek. Największym wyzwaniem pozostaje utrzymanie zespołu ekspertów w trybie 24/7, co przy obecnym deficycie kadr na polskim rynku generuje koszty trudne do zaakceptowania dla większości średnich i dużych przedsiębiorstw.

SOC-as-a-Service, czyli model outsourcingowy, stanowi atrakcyjną alternatywę. Pozwala on na szybkie wdrożenie zaawansowanych mechanizmów obronnych przy zachowaniu przewidywalności kosztów operacyjnych (OPEX). Jest to rozwiązanie szczególnie rekomendowane dla firm, które muszą błyskawicznie dostosować się do wymogów NIS2 lub DORA. Kluczem do sukcesu jest tu jednak znalezienie partnera, który nie ogranicza się tylko do monitorowania środowisk IT. W dobie ataków na infrastrukturę krytyczną niezbędna jest integracja z systemami operacyjnymi (OT). Profesjonalny audyt konfiguracji może pomóc Twojej firmie określić, który model współpracy najskuteczniej zabezpieczy specyficzne procesy produkcyjne i biurowe.

Zalety i wady pełnego outsourcingu usług SOC

Pełny outsourcing zapewnia natychmiastowy dostęp do najnowocześniejszych technologii klasy SIEM, SOAR czy XDR bez konieczności ich samodzielnego zakupu i konfiguracji. To ogromna oszczędność czasu i zasobów. Dostawca bierze na siebie ciężar utrzymania wysokich kompetencji zespołu i ciągłości monitorowania. Głównym wyzwaniem pozostaje kwestia zaufania oraz precyzyjne zdefiniowanie parametrów SLA (Service Level Agreement). Organizacja musi mieć pewność, że dostawca rozumie specyfikę jej branży i potrafi odróżnić rutynowe procesy od realnych anomalii zagrażających ciągłości działania.

Model hybrydowy – jak efektywnie podzielić obowiązki?

Model hybrydowy często okazuje się złotym środkiem. W tym układzie pierwsza linia wsparcia, odpowiedzialna za stały monitoring i triaż incydentów, spoczywa na barkach zewnętrznego partnera. Druga i trzecia linia, zajmująca się głęboką analizą i decyzjami strategicznymi, pozostaje wewnątrz organizacji. Taki podział pozwala zachować unikalną wiedzę o specyfice firmy wewnątrz struktur, jednocześnie korzystając z potężnej mocy obliczeniowej i doświadczenia dostawcy SOC. Skuteczne zarządzanie incydentami na styku tych dwóch światów wymaga jednak narzędzi do współdzielenia widoczności (Shared Visibility) w czasie rzeczywistym. Dzięki temu oba zespoły pracują na tym samym zestawie danych, co eliminuje opóźnienia w reakcji na krytyczne zagrożenia APT.

Rozważając, jak wybrać dostawcę SOC w Polsce, warto kierować się nie tylko ceną, ale przede wszystkim zdolnością partnera do elastycznego dopasowania modelu współpracy do dynamiki wzrostu Twojego biznesu. Stabilność i bezpieczeństwo to proces, który wymaga ciągłej optymalizacji i sprawnego przepływu informacji między wszystkimi zaangażowanymi stronami.

5 krytycznych kryteriów oceny dostawcy SOC w Polsce

Proces decyzyjny dotyczący tego, jak wybrać dostawcę SOC w Polsce, nie powinien opierać się wyłącznie na analizie cennika. W 2026 roku, gdy cyberataki hybrydowe stają się codziennością, kluczowe znaczenie ma merytoryczna weryfikacja partnera pod kątem jego dojrzałości operacyjnej. Profesjonalny podmiot musi wykazać się nie tylko nowoczesnym zapleczem technologicznym, ale przede wszystkim spójną metodologią działania, która jest zgodna z uznanymi standardami międzynarodowymi, takimi jak ISO 27001 czy ramy NIST.

Wybierając partnera, zwróć uwagę na pięć fundamentów, które decydują o skuteczności ochrony:

- Doświadczenie w środowiskach IT i OT: Zdolność do monitorowania zarówno sieci biurowych, jak i systemów sterowania przemysłowego.

- Niezależność technologiczna (Vendor-neutral): Dostawca powinien dobierać narzędzia do Twoich potrzeb, a nie narzucać rozwiązania jednego producenta.

- Kompetencje zespołu: Potwierdzone certyfikatami (np. CISSP, CISM) oraz realnym doświadczeniem w procesach Threat Huntingu.

- Lokalne wsparcie: Znajomość polskiej specyfiki prawnej (UKSC) oraz dostęp do polskojęzycznych ekspertów dostępnych 24/7.

- Transparentność procesowa: Jasno zdefiniowane procedury reagowania na incydenty i przejrzyste zasady raportowania.

Synergia IT/OT – dlaczego jest niezbędna w przemyśle?

Współczesne przedsiębiorstwa produkcyjne nie mogą pozwolić sobie na separację bezpieczeństwa biurowego od hali fabrycznej. Monitorowanie linii produkcyjnych wymaga specyficznej wiedzy o protokołach przemysłowych, takich jak Modbus czy Profinet. Skuteczny SOC musi rozumieć, że zatrzymanie serwera pocztowego to problem, ale niekontrolowana zmiana parametrów w sterowniku PLC to zagrożenie dla życia ludzi i ciągłości biznesu. Pełna widoczność zasobów OT pozwala na wykrycie anomalii, które dla standardowych systemów IT pozostają niewidoczne, co jest kluczowe w kontekście wymagań dyrektywy NIS2.

Transparentność i raportowanie: co musisz otrzymywać od dostawcy?

Unikaj współpracy opartej na modelu „czarnej skrzynki”, gdzie jako klient nie masz wglądu w to, co dzieje się z Twoimi danymi. Profesjonalny dostawca udostępnia dashboardy w czasie rzeczywistym, pozwalając na bieżący monitoring stanu bezpieczeństwa. Kluczowym elementem są wskaźniki KPI, które pozwalają obiektywnie ocenić jakość usługi. Do najważniejszych należą MTTD (Mean Time to Detect), czyli średni czas wykrycia zagrożenia, oraz MTTR (Mean Time to Respond), określający szybkość reakcji i neutralizacji incydentu. Regularne raporty okresowe powinny zawierać nie tylko listę zdarzeń, ale przede wszystkim rekomendacje dotyczące optymalizacji konfiguracji systemów, co pozwala na stałe podnoszenie poziomu odporności organizacji.

Zastanawiając się, jak wybrać dostawcę SOC w Polsce, szukaj partnera, który stawia na partnerstwo i edukację Twojego zespołu. Bezpieczeństwo to proces ciągły, a rzetelna analityka i jasna komunikacja to jedyne sposoby na skuteczne odparcie zaawansowanych ataków APT w dynamicznie zmieniającym się krajobrazie zagrożeń 2026 roku.

Jak skutecznie wdrożyć usługi SOC? Proces krok po kroku

Skuteczne wdrożenie Security Operations Center to nie jest jednorazowy projekt technologiczny, lecz proces głębokiej integracji z procesami biznesowymi firmy. Wiele organizacji popełnia błąd, próbując pominąć fazę przygotowawczą, co skutkuje zalewem fałszywych alarmów i niską efektywnością ochrony. Zastanawiając się, jak wybrać dostawcę SOC w Polsce, musisz ocenić, czy oferuje on ustrukturyzowany model onboardingu, który obejmuje następujące kroki:

- Etap 1: Audyt konfiguracji. Dogłębna analiza obecnej infrastruktury i identyfikacja luk w zabezpieczeniach.

- Etap 2: Definiowanie Crown Jewels. Wskazanie najbardziej krytycznych zasobów, których przestój oznaczałby paraliż firmy.

- Etap 3: Integracja narzędzi. Podłączenie systemów SIEM/XDR oraz precyzyjne skonfigurowanie źródeł logów.

- Etap 4: Opracowanie Playbooków. Stworzenie scenariuszy reagowania na konkretne typy incydentów.

- Etap 5: Testy i start 24/7. Symulacje ataków sprawdzające czujność zespołu przed pełnym uruchomieniem usługi.

Audyt konfiguracji jako fundament skutecznego SOC

Nie da się skutecznie monitorować sieci, która posiada błędy w podstawowej konfiguracji. Audyt przedwdrożeniowy pozwala wykryć martwe punkty w architekturze, czyli miejsca, do których systemy monitorujące nie mają wglądu. To kluczowy moment na optymalizację zbierania logów. Zamiast gromadzić wszystkie dostępne dane, co generuje niepotrzebne koszty i szum informacyjny, dostawca powinien skupić się na telemetrii o wysokiej wartości diagnostycznej. Taka selektywność pozwala na szybsze wykrywanie anomalii i realną redukcję wydatków na utrzymanie systemów SIEM. Jeśli chcesz mieć pewność, że Twoja infrastruktura jest gotowa na stały monitoring, skonsultuj się z zespołem Softinet w celu przeprowadzenia profesjonalnej weryfikacji systemów.

Tworzenie Playbooków – przygotowanie na najgorszy scenariusz

Playbooki to instrukcje działania, które określają, co dokładnie dzieje się po wykryciu zagrożenia. Kto podejmuje decyzję o odcięciu zainfekowanego serwera? Jaka jest ścieżka eskalacji o 3 nad ranem? Precyzyjne zdefiniowanie tych procesów skraca czas reakcji (MTTR) do minimum. W nowoczesnych centrach operacyjnych wykorzystuje się systemy SOAR do automatyzacji powtarzalnych zadań, co pozwala analitykom skupić się na najbardziej złożonych atakach APT. Nieodłącznym elementem tego etapu są regularne testy Tabletop oraz symulacje ataków. Pozwalają one sprawdzić, czy teoretyczne scenariusze sprawdzają się w praktyce i czy komunikacja na styku firma dostawca przebiega bez zakłóceń.

Pamiętaj, że jak wybrać dostawcę SOC w Polsce to pytanie o partnera, który przeprowadzi Cię przez ten proces bez przestojów operacyjnych. Dobrze zaplanowane wdrożenie to gwarancja, że w momencie realnego ataku Twoja organizacja zareaguje w sposób opanowany i skuteczny, zachowując pełną ciągłość działania.

Softinet jako Twój partner w budowie odpornego SOC

W obliczu wyzwań, przed którymi stają polskie firmy w 2026 roku, decyzja o tym, jak wybrać dostawcę SOC w Polsce, zyskuje wymiar strategiczny. Softinet wykracza poza ramy standardowego dostawcy usług bezpieczeństwa, oferując unikalne połączenie kompetencji z obszaru IT oraz systemów operacyjnych OT. Ta synergia pozwala nam na budowę centrów operacyjnych, które chronią nie tylko dane w chmurze czy na serwerach biurowych, ale przede wszystkim realne procesy produkcyjne i infrastrukturę krytyczną organizacji. Nasze podejście opiera się na rzetelności i odpowiedzialności za ciągłość działania Twojego biznesu.

Fundamentem naszej współpracy jest bezstronność technologiczna. Jako integrator nie narzucamy rozwiązań jednego producenta. Zamiast tego analizujemy specyficzne potrzeby Twojej infrastruktury i dobieramy narzędzia, które najlepiej sprawdzą się w danym środowisku. To podejście typu vendor-neutral gwarantuje, że inwestycja w cyberbezpieczeństwo jest zoptymalizowana pod kątem kosztów i efektywności. Zapewniamy kompleksowe wsparcie: od profesjonalnego audytu konfiguracji, przez wdrożenie systemów SIEM/XDR, aż po całodobowy monitoring prowadzony przez polski zespół ekspertów biegle władających terminologią NIS2 oraz DORA.

Dlaczego integrator IT/OT to lepszy wybór niż czysty dostawca MSSP?

Większość dostawców usług MSSP skupia się wyłącznie na warstwie informatycznej, często ignorując specyfikę sieci przemysłowych. Softinet rozumie, że w sektorze energetycznym, medycznym czy transportowym, bezpieczeństwo to przede wszystkim ochrona procesów technologicznych. Nasze doświadczenie jako integratora pozwala nam widzieć szerszy kontekst. Nie tylko reagujemy na alerty, ale aktywnie optymalizujemy całe środowisko, by zapobiegać incydentom u źródła. Posiadamy liczne referencje w zarządzaniu infrastrukturą krytyczną w Polsce, co stanowi formalne potwierdzenie naszych najwyższych kompetencji inżynierskich.

Twoje bezpieczeństwo w rękach praktyków

Współpraca z Softinet to stały dostęp do wiedzy praktyków, którzy na co dzień mierzą się z najbardziej zaawansowanymi atakami APT. Oferujemy elastyczne modele współpracy, które dopasowujemy do dynamiki rozwoju polskiego biznesu. Niezależnie od tego, czy potrzebujesz pełnego outsourcingu SOC, czy wsparcia w modelu hybrydowym, nasi inżynierowie stają się naturalnym przedłużeniem Twojego zespołu IT. Dbamy o to, by każda procedura i każdy playbook były precyzyjnie dostosowane do realiów Twojej organizacji. Jeśli zastanawiasz się, jak wybrać dostawcę SOC w Polsce, by zyskać spokój i pełną zgodność regulacyjną, skonsultuj swoje potrzeby z ekspertami Softinet i zbudujmy wspólnie odporność Twojej firmy na lata.

Postaw na bezpieczeństwo przyszłości

W obliczu dynamicznie rosnącej liczby incydentów oraz restrykcyjnych wymogów prawnych, Security Operations Center przestało być luksusem, a stało się warunkiem koniecznym dla zachowania ciągłości biznesowej. Kluczowe wnioski z naszego przewodnika są jasne: skuteczna ochrona wymaga synergii między systemami IT i OT oraz partnera, który rozumie specyfikę polskiego rynku regulacyjnego. Wiedza o tym, jak wybrać dostawcę SOC w Polsce, pozwala uniknąć kosztownych błędów i kar wynikających z dyrektywy NIS2 czy rozporządzenia DORA.

Softinet to partner z ponad 18-letnim doświadczeniem w integracji złożonych systemów technologicznych. Nasza ekspercka wiedza w zakresie infrastruktury krytycznej oraz pełne wsparcie w dostosowaniu do aktualnych norm prawnych gwarantują Twojej organizacji spokój i stabilność. Nie pozwól, by nieprzewidziane zagrożenia zatrzymały Twój rozwój. Zabezpiecz swoją infrastrukturę z Softinet – sprawdź nasze usługi SOC i zyskaj pewność, że Twoje aktywa są pod opieką najlepszych praktyków w branży. Budowa odporności cyfrowej to inwestycja, która zawsze się zwraca.

Często Zadawane Pytania

Czym różni się SOC od tradycyjnego działu IT?

SOC koncentruje się wyłącznie na wykrywaniu zagrożeń i reagowaniu na incydenty w trybie całodobowym, podczas gdy dział IT odpowiada za dostępność systemów i wsparcie użytkowników. Specjaliści SOC analizują ogromne zbiory logów pod kątem anomalii, których standardowe procesy administracyjne nie są w stanie wychwycić. Taka separacja obowiązków gwarantuje, że bezpieczeństwo nie jest poświęcane na rzecz bieżącej wygody operacyjnej, co jest kluczowe w dobie ataków APT.

Czy mała firma potrzebuje usług Security Operations Center?

Tak, ponieważ mniejsze organizacje są często wybierane jako cele ataków na łańcuch dostaw, gdyż zazwyczaj posiadają słabsze zabezpieczenia niż korporacje. Analizując, jak wybrać dostawcę SOC w Polsce, mniejsze firmy powinny szukać elastycznych modeli subskrypcyjnych. Pozwala to na uzyskanie ochrony klasy korporacyjnej przed ransomware i wyciekami danych bez konieczności ponoszenia ogromnych kosztów budowy własnego zespołu specjalistów i zakupu drogich licencji technologicznych.

Ile kosztuje wdrożenie SOC w modelu outsourcingowym?

Koszt usługi zależy od stopnia skomplikowania infrastruktury, liczby monitorowanych urządzeń oraz wymaganego czasu przechowywania logów systemowych. Model outsourcingowy pozwala na przejście z wysokich nakładów inwestycyjnych na przewidywalne opłaty miesięczne. Dzięki temu organizacja zyskuje dostęp do najnowocześniejszych technologii bez konieczności samodzielnego zakupu licencji. Ostateczna wycena zawsze uwzględnia specyficzne potrzeby biznesowe, takie jak konieczność monitorowania systemów OT czy integracji z chmurą obliczeniową.

Jakie certyfikaty powinien posiadać wiarygodny dostawca SOC w Polsce?

Wiarygodny partner powinien posiadać certyfikat ISO 27001, który potwierdza stosowanie najwyższych standardów zarządzania bezpieczeństwem informacji. Bardzo ważne jest również posiadanie certyfikatu ISO 22301 dotyczącego ciągłości działania oraz technicznych poświadczeń zespołu, takich jak CISSP lub CISM. Takie dokumenty dają zarządowi pewność, że dostawca przeszedł rygorystyczne audyty i dysponuje wiedzą niezbędną do ochrony infrastruktury krytycznej przed zaawansowanymi grupami hakerskimi z całego świata.

Czy SOC może zapobiec wszystkim cyberatakom?

Żadne rozwiązanie nie zapewnia całkowitej odporności, ale profesjonalny monitoring pozwala na wykrycie ataku we wczesnej fazie i szybką izolację zagrożenia. Głównym celem SOC jest minimalizacja strat oraz skrócenie czasu przestoju organizacji po wystąpieniu incydentu. Dzięki stałej analizie trendów i proaktywnemu poszukiwaniu zagrożeń, zespół analityków jest w stanie zneutralizować większość prób włamań, zanim hakerzy dotrą do najbardziej wrażliwych danych biznesowych Twojej firmy.

Jak szybko po podpisaniu umowy SOC zaczyna realnie chronić firmę?

Proces pełnego uruchomienia ochrony trwa zazwyczaj od kilku tygodni do kilku miesięcy, zależnie od liczby integrowanych systemów. Pierwsze efekty monitorowania są widoczne już po podłączeniu kluczowych źródeł logów do systemu SIEM. Czas ten jest niezbędny na przeprowadzenie audytu konfiguracji, dostrojenie reguł korelacji oraz wypracowanie wspólnych procedur eskalacji. Etapowe wdrażanie pozwala na płynne przejęcie odpowiedzialności za bezpieczeństwo bez ryzyka wywołania zakłóceń w bieżącej pracy infrastruktury IT.

Czy zewnętrzny SOC ma dostęp do moich poufnych danych biznesowych?

Analitycy SOC monitorują logi systemowe i metadane o ruchu sieciowym, a nie faktyczną treść Twoich dokumentów handlowych czy baz danych. Wszystkie operacje są ściśle regulowane przez umowy NDA oraz rygorystyczne procedury ochrony danych osobowych zgodnie z RODO. Profesjonalny dostawca stosuje izolowane środowiska analityczne i bezpieczne kanały komunikacji. Dostęp do informacji jest ograniczony wyłącznie do zakresu niezbędnego do identyfikacji i neutralizacji cyberzagrożeń zagrażających Twojej organizacji.

Czym jest SIEM i czy muszę go kupić osobno przed wyborem dostawcy SOC?

SIEM to zaawansowane narzędzie do zbierania i analizy zdarzeń bezpieczeństwa, które stanowi technologiczne serce każdego centrum operacyjnego. Decydując o tym, jak wybrać dostawcę SOC w Polsce, warto postawić na model, w którym dostawca udostępnia własną platformę SIEM. Eliminuje to potrzebę samodzielnego zakupu licencji i kosztownego utrzymania infrastruktury serwerowej. Takie podejście pozwala skupić się na korzyściach płynących z profesjonalnej analityki, zamiast na technicznych aspektach zarządzania skomplikowanym oprogramowaniem.