Czy Twoje centrum bezpieczeństwa faktycznie chroni firmę, czy tylko generuje tysiące alertów, których nikt nie jest w stanie obsłużyć? W 2026 roku dojrzałość SOC nie zależy już od liczby posiadanych licencji, lecz od stopnia integracji widoczności IT oraz OT oraz automatyzacji procesów decyzyjnych. Eksperci Softinet Sp. z o.o. zauważają, że mierzalne wykazanie wartości operacji bezpieczeństwa przed zarządem bywa frustrujące, szczególnie gdy chaos w reagowaniu na incydenty przesłania realne sukcesy zespołu. Brak pełnego wglądu w segmenty technologii operacyjnej sprawia, że wiele organizacji czuje się bezbronna wobec nowoczesnych zagrożeń celujących w infrastrukturę krytyczną.

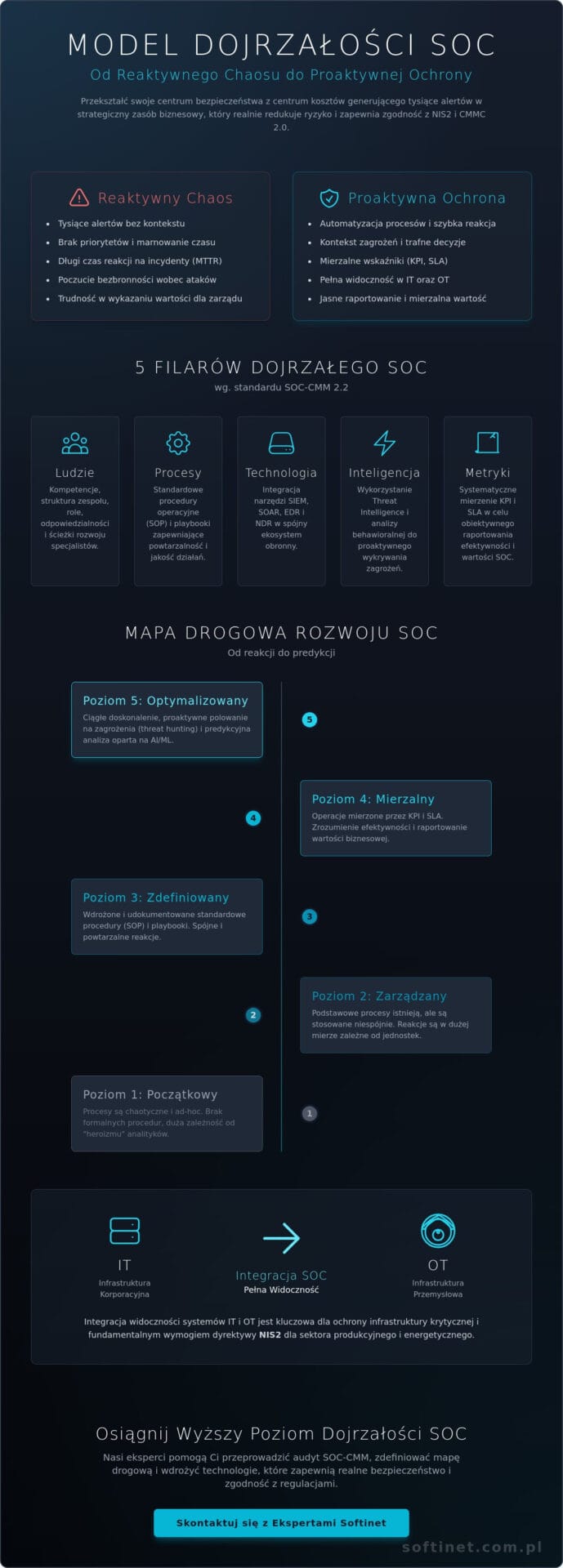

Ten artykuł analizuje model dojrzałości SOC, który pozwoli Twojej organizacji porzucić reaktywne podejście na rzecz proaktywnej ochrony zasobów cyfrowych. Pokażemy Ci, jak wykorzystać ramy SOC-CMM 2.2 do rzetelnej oceny obecnych kompetencji i wyznaczenia konkretnych priorytetów inwestycyjnych. Dowiesz się również, jak dostosować swoje działania do rygorystycznych wymogów CMMC 2.0 oraz dyrektywy NIS2, które w 2026 roku stają się kluczowym elementem budowania zaufania w biznesie. Przedstawiamy jasną mapę drogową rozwoju, która łączy optymalizację kosztów poprzez automatyzację z najwyższym standardem bezpieczeństwa systemów przemysłowych i korporacyjnych, wspieranym przez Softinet Sp. z o.o.

Najważniejsze Wnioski

- Dowiesz się, dlaczego samo posiadanie narzędzi SIEM nie gwarantuje bezpieczeństwa i jak model dojrzałości SOC pomaga przekształcić je w realną wartość biznesową.

- Poznasz 5 kluczowych domen oceny według standardu SOC-CMM, co pozwoli Ci precyzyjnie zdiagnozować luki w kompetencjach zespołu oraz procedurach reagowania.

- Zrozumiesz różnice między reaktywnym a predykcyjnym poziomem operacji, co umożliwi przejście od doraźnego reagowania do wyprzedzania ruchów cyberprzestępców.

- Odkryjesz, jak skutecznie zintegrować widoczność systemów IT i OT, aby zapewnić pełną ochronę infrastruktury krytycznej i zgodność z dyrektywą NIS2.

- Otrzymasz konkretną mapę drogową rozwoju SOC, która ułatwi optymalizację kosztów dzięki automatyzację i przygotuje Twoją organizację na certyfikację CMMC 2.0.

Czym jest model dojrzałości SOC i dlaczego jest kluczowy w 2026 roku?

Wiele organizacji popełnia ten sam błąd: utożsamia bezpieczeństwo z zakupem drogiego oprogramowania. Tymczasem samo wdrożenie systemu SIEM nie oznacza, że posiadasz sprawne centrum operacyjne. Aby w pełni zrozumieć, Czym jest Security Operations Center (SOC), należy spojrzeć na niego jak na synergię technologii, procesów i kompetencji ludzi. Model dojrzałości SOC to precyzyjne narzędzie audytowe i strategiczne, które pozwala wyjść poza sferę domysłów. Służy do obiektywnej oceny, czy Twoje centrum bezpieczeństwa potrafi realnie wykrywać zagrożenia, czy jedynie generuje szum informacyjny, z którym nikt nie potrafi sobie poradzić.

W 2026 roku rola tych modeli drastycznie wzrosła w oczach zarządów oraz organów nadzorczych. Dyrektorzy finansowi nie pytają już tylko o to, ile kosztuje cyberbezpieczeństwo. Chcą wiedzieć, jak każda wydana złotówka przekłada się na redukcję ryzyka biznesowego. Regulacje takie jak NIS2 oraz DORA wymusiły na firmach przejście od deklaratywnego bezpieczeństwa do mierzalnej gotowości obronnej. W tym kontekście model dojrzałości staje się uniwersalnym językiem komunikacji. Pozwala on raportować postępy w sposób zrozumiały dla biznesu, pokazując konkretne etapy ewolucji od chaosu do pełnej kontroli nad infrastrukturą.

Od ad-hoc do optymalizacji: Filozofia ciągłego doskonalenia

Koncepcja dojrzałości w cyberbezpieczeństwie wywodzi się bezpośrednio z ram Capability Maturity Model Integration (CMMI). Zakłada ona, że żadna organizacja nie osiąga najwyższego poziomu ochrony z dnia na dzień. To proces. Systematyczne podnoszenie poziomu dojrzałości przynosi wymierne korzyści biznesowe. Zyskujesz przewidywalność kosztów operacyjnych i minimalizujesz ryzyko kosztownych przestojów spowodowanych atakami ransomware. Model dojrzałości SOC stanowi fundament strategii Cyber Resilience, definiując zdolność organizacji do nieprzerwanego świadczenia usług nawet w obliczu trwającego incydentu bezpieczeństwa.

Wyzwania nowoczesnego SOC w dobie AI i rozproszonej infrastruktury

Nowoczesne technologie, ze sztuczną inteligencją na czele, całkowicie zmieniły kryteria oceny dojrzałości operacyjnej. W 2026 roku standardowy SOC musi radzić sobie z atakami generowanymi przez AI, co skraca czas potrzebny na reakcję z godzin do minut. Kluczowym wyzwaniem stała się widoczność w hybrydowych środowiskach, gdzie granica między klasycznym IT a systemami przemysłowymi uległa zatarciu. Dojrzały SOC musi obejmować oba te światy. Jeśli Twoja organizacja operuje w sektorze produkcyjnym lub energetycznym, niezbędny będzie profesjonalny Audyt bezpieczeństwa sieci OT, który wskaże luki w segmentacji i monitorowaniu infrastruktury krytycznej. Bez pełnego wglądu w warstwę operacyjną, model dojrzałości zawsze pozostanie niepełny.

Filary modelu SOC-CMM: 5 domen oceny potencjału bezpieczeństwa

Skuteczny model dojrzałości SOC nie opiera się na powierzchownym audycie, lecz na głębokiej analizie pięciu fundamentów operacyjnych. Najbardziej uznanym standardem w tym zakresie jest model SOC-CMM, który kategoryzuje zdolności obronne organizacji w ramach następujących domen:

- Ludzie (Business): Ocena kompetencji, struktury zespołu oraz wskaźników rotacji specjalistów, którzy stanowią pierwszą linię obrony.

- Procesy (Process): Analiza standardowych procedur operacyjnych (SOP) i playbooków, które gwarantują powtarzalność i wysoką jakość działań.

- Technologia (Technology): Weryfikacja stopnia integracji narzędzi SIEM, SOAR oraz EDR w spójny ekosystem obronny.

- Dane i Inteligencja (Threat Intelligence): Sposób wykorzystania zewnętrznych feedów o zagrożeniach oraz zaawansowanej analizy behawioralnej.

- Metryki (Measurement): Systematyczne mierzenie KPI oraz SLA, co pozwala na obiektywne raportowanie efektywności SOC do zarządu.

Podejście to pozwala uniknąć pułapki koncentrowania się wyłącznie na aspektach technicznych. Dojrzałość organizacji mierzy się tym, jak sprawnie te pięć obszarów ze sobą współpracuje, szczególnie w sytuacjach kryzysowych.

Domena Ludzie i Procesy: Serce operacji bezpieczeństwa

Nawet najbardziej zaawansowane systemy nie zastąpią wykwalifikowanych analityków. Brak specjalistów często hamuje rozwój technologiczny, ponieważ nowe narzędzia pozostają niewykorzystane. Kluczowe procesy muszą obejmować pełny cykl życia incydentu: od precyzyjnej detekcji, przez triaż, aż po skuteczną remediację. W modelu 24/7/365 znaczenie ma ciągłe szkolenie personelu, które pozwala nadążyć za ewolucją zagrożeń. Jeśli Twoja organizacja potrzebuje wsparcia w ustrukturyzowaniu tych działań, nasze wsparcie techniczne pomoże Ci zbudować solidne fundamenty procesowe.

Technologia i Dane: Paliwo dla dojrzałego SOC

W 2026 roku osiągnięcie wyższych poziomów dojrzałości jest niemożliwe bez wdrożenia systemów SOAR (Security Orchestration, Automation and Response). Automatyzacja powtarzalnych zadań uwalnia czas analityków na skomplikowane dochodzenia śledcze. Integracja Threat Intelligence staje się wyraźnym wskaźnikiem przejścia organizacji do fazy proaktywnej, gdzie zagrożenia są identyfikowane przed ich aktywacją w sieci. Pamiętaj, że technologia bez precyzyjnie zdefiniowanego procesu staje się jedynie kosztownym generatorem szumu informacyjnego i prowadzi do zjawiska alert fatigue. Dojrzały SOC filtruje dane tak, aby analitycy skupiali się wyłącznie na realnych i krytycznych incydentach.

Poziomy dojrzałości operacji bezpieczeństwa: Od reakcji do predykcji

Ewolucja centrum operacji bezpieczeństwa to proces, którego nie da się przejść na skróty. Wykorzystując model dojrzałości SOC, organizacje mogą precyzyjnie określić swoje miejsce na mapie rozwoju i zaplanować kolejne kroki bez marnowania budżetu na zbędne narzędzia. Zrozumienie tego, jak ewoluują Poziomy dojrzałości SOC, pozwala uniknąć inwestycyjnego błądzenia i skupić się na tym, co realnie podnosi odporność firmy.

Wyróżniamy pięć głównych etapów rozwoju:

- Poziom 1 (Initial): To faza „gaszenia pożarów”. Działania są reaktywne, brakuje dokumentacji, a bezpieczeństwo zależy od wiedzy i zaangażowania pojedynczych osób.

- Poziom 2 (Defined): Istnieją podstawowe procedury, ale ich stosowanie bywa niespójne. Zespół ma już narzędzia, ale nie są one w pełni zintegrowane.

- Poziom 3 (Managed): Procesy są w pełni udokumentowane, role w zespole jasno zdefiniowane, a monitoring odbywa się w trybie 24/7/365. To tutaj zaczyna się profesjonalne zarządzenie incydentami.

- Poziom 4 (Measured): Organizacja wykorzystuje zaawansowane metryki do ciągłej poprawy jakości. Automatyzacja (SOAR) przejmuje powtarzalne zadania.

- Poziom 5 (Optimized): To szczyt możliwości. SOC aktywnie poluje na zagrożenia (Threat Hunting), przewiduje ataki i ciągle doskonali swoje mechanizmy obronne.

Jak rozpoznać, na którym poziomie jest Twoja organizacja?

Zidentyfikowanie własnego poziomu wymaga szczerości. Jeśli po wykryciu incydentu zespół nie wie, który playbook otworzyć, prawdopodobnie jesteś na poziomie 1. Jeśli procedury są, ale nikt ich nie aktualizuje, to typowy poziom 2. Większość polskich firm utknęła właśnie na drugim etapie. Często wynika to z braku korelacji między narzędziami IT i OT oraz deficytu specjalistów, którzy potrafiliby przekuć dane w konkretne działania. Największym błędem jest próba przeskoczenia z poziomu 1 bezpośrednio na 4 poprzez zakup drogiego systemu. Bez fundamentów procesowych każda technologia zawiedzie.

Droga do poziomu 5: Rola automatyzacji i Threat Huntingu

Osiągnięcie najwyższego stopnia dojrzałości oznacza zmianę paradygmatu. Przestajesz czekać na alert. Zamiast „szukać igły w stogu siana”, Twój zespół aktywnie poluje na ślady obecności intruza, których nie wykryły standardowe systemy. Na tym etapie sztuczna inteligencja odgrywa kluczową rolę, korelując miliardy zdarzeń z rozproszonej infrastruktury w czasie rzeczywistym. Pozwala to na predykcję zagrożeń, zanim wyrządzą one realne szkody. Pamiętaj jednak, że poziom 5 wymaga pełnej synergii między celami biznesowymi a możliwościami technologicznymi organizacji.

Integracja IT/OT: Wyzwanie dla dojrzałości SOC w przemyśle

Większość organizacji buduje swoje centra operacyjne w oparciu o standardowy model dojrzałości SOC, który doskonale sprawdza się w środowiskach biurowych. Problem pojawia się w momencie, gdy ta sama logika zostaje przeniesiona do hal produkcyjnych czy zakładów energetycznych. Systemy technologii operacyjnej (OT) rządzą się innymi prawami niż klasyczne IT. Tutaj priorytetem nie jest poufność danych, lecz dostępność i ciągłość procesów. Standardowe modele często zawodzą w tym obszarze, ponieważ nie uwzględniają specyfiki protokołów przemysłowych ani ograniczeń wynikających z pracy systemów w czasie rzeczywistym.

Specyfika incydentów w sieciach OT wymaga od zespołu SOC znacznie krótszego czasu reakcji i głębokiej wiedzy domenowej. Atak na infrastrukturę krytyczną nie kończy się na wycieku haseł. Może prowadzić do fizycznego uszkodzenia maszyn lub zagrożenia życia pracowników. Aby osiągnąć wysoką dojrzałość w przemyśle, niezbędne jest wdrożenie dedykowanych sond, takich jak Nozomi Networks. Pozwalają one na pasywne monitorowanie ruchu bez ryzyka zakłócenia pracy sterowników PLC. Tylko dzięki pełnej widoczności wszystkich zasobów możliwe jest zbudowanie wspólnego, spójnego modelu dojrzałości dla bezpieczeństwa korporacyjnego i produkcyjnego.

Konwergencja IT/OT jako warunek dojrzałości infrastruktury krytycznej

Osiągnięcie synergii między światem IT i OT to największe wyzwanie dla nowoczesnych liderów bezpieczeństwa. Często pojawia się dylemat: czy stworzyć jeden wspólny zespół SOC, czy dwa wyspecjalizowane centra? Softinet Sp. z o.o. wspiera organizacje w budowaniu zintegrowanego podejścia, gdzie procesy zarządzania incydentami są ujednolicone, ale uwzględniają odrębne ryzyka technologiczne. Największą barierą pozostają stare systemy typu legacy, które nie posiadają nowoczesnych mechanizmów logowania zdarzeń. Dojrzały SOC musi potrafić korelować dane z tych przestarzałych jednostek z nowoczesnymi systemami ochrony, tworząc kompletną mapę zagrożeń dla całego przedsiębiorstwa.

Audyt konfiguracji jako fundament dojrzałości w sektorze produkcyjnym

Nie można skutecznie monitorować czegoś, czego się nie zna. Bez precyzyjnej znajomości topologii sieci OT oraz wszystkich punktów styku z internetem nie można mówić o dojrzałym SOC. Regularna weryfikacja stanu zabezpieczeń jest tu kluczowa. Profesjonalny Audyt konfiguracji stanowi pierwszy i niezbędny krok do zrozumienia aktualnego poziomu dojrzałości i zidentyfikowania krytycznych luk w segmentacji sieci. Dopiero po uporządkowaniu fundamentów technicznych można myśleć o wdrażaniu zaawansowanej analityki czy automatyzacji procesów obronnych.

Jeśli Twoja organizacja operuje w sektorze przemysłowym i chcesz sprawdzić, jak skutecznie chronisz swoje linie produkcyjne, skonsultuj się z naszymi ekspertami z Softinet Sp. z o.o. w celu opracowania dedykowanej mapy drogowej rozwoju SOC.

Jak Softinet Sp. z o.o. wspiera organizacje w osiąganiu wyższej dojrzałości SOC?

W Softinet Sp. z o.o. wierzymy, że bezpieczeństwo to proces, a nie jednorazowy zakup licencji. Nasze podejście do podnoszenia odporności cyfrowej zaczyna się od rzetelnej analizy stanu faktycznego. Wykorzystujemy model dojrzałości SOC jako obiektywny miernik, który pozwala nam przeprowadzić profesjonalny audyt zerowy. Dzięki temu identyfikujemy realne luki w Twojej infrastrukturze i procesach, zamiast opierać się na ogólnych założeniach rynkowych. Wynikiem tej analizy jest precyzyjna mapa drogowa (Roadmap), która wyznacza konkretną ścieżkę rozwoju Twojego centrum operacyjnego na kolejne lata.

Wdrażamy i konfigurujemy zaawansowane systemy klasy SIEM, SOAR oraz XDR, dbając o to, by były one ściśle dopasowane do specyfiki Twojego biznesu. Rozumiemy, że każda organizacja dysponuje innymi zasobami ludzkimi i budżetowymi, dlatego zespół Softinet Sp. z o.o. wspiera klientów w wyborze optymalnego modelu operacyjnego. Niezależnie od tego, czy decydujesz się na budowę własnego zespołu in-house, model hybrydowy, czy pełny Managed SOC, nasza rola polega na zapewnieniu maksymalnej efektywności przy jednoczesnej optymalizacji kosztów. Rozwój operacji bezpieczeństwa pod naszym okiem to również gwarancja pełnej zgodności z rygorystycznymi wymogami dyrektywy NIS2 oraz wsparcie w procesie certyfikacji ISO 27001.

Niezależny integrator: Dlaczego obiektywizm ma znaczenie?

To, co wyróżnia Softinet Sp. z o.o. na tle konkurencji, to status niezależnego integratora. Nie jesteśmy związani kontraktami na wyłączność z konkretnymi producentami, co pozwala nam dobierać technologie wyłącznie pod kątem ich skuteczności w Twoim unikalnym środowisku. Nasza triada wartości: Wiedza, Doświadczenie, Odpowiedzialność, znajduje odzwierciedlenie w każdym realizowanym projekcie. Kompetencje Softinet Sp. z o.o. potwierdzają konkretne sukcesy. Przykładem jest podniesienie poziomu dojrzałości SOC u jednego z naszych klientów z poziomu 1 (reaktywnego) do poziomu 3 (zarządzanego) w zaledwie 12 miesięcy, co drastycznie skróciło czas wykrywania incydentów.

Zarządzanie infrastrukturą krytyczną i wsparcie inżynierskie

Utrzymanie wysokiego poziomu dojrzałości SOC wymaga stałego nadzoru nad warstwą technologiczną, która w 2026 roku staje się coraz bardziej skomplikowana przez rozwój AI. Softinet Sp. z o.o. oferuje kompleksowe wsparcie techniczne oraz profesjonalne zarządzanie infrastrukturą krytyczną, co pozwala Twojemu zespołowi skupić się na analizie zagrożeń, a nie na serwisowaniu narzędzi. Budujemy zaufanie poprzez transparentne raportowanie i rygorystyczne przestrzeganie zapisów SLA. Dzięki synergii naszych kompetencji w obszarach IT i OT, zabezpieczamy pełny łańcuch wartości Twojego przedsiębiorstwa, chroniąc zarówno dane biurowe, jak i procesy produkcyjne.

Skonsultuj dojrzałość swojego SOC z ekspertami Softinet Sp. z o.o. i zacznij budować odporność, która stanie się realną przewagą konkurencyjną Twojej firmy.

Przekształć swoje centrum bezpieczeństwa w strategiczny atut firmy

Skuteczna ochrona organizacji w 2026 roku wymaga wyjścia poza schemat doraźnego reagowania na incydenty. Wdrożony i systematycznie rozwijany model dojrzałości SOC pozwala nie tylko spełnić rygorystyczne wymogi regulacyjne, takie jak dyrektywa NIS2, ale przede wszystkim zyskać pełną widoczność w krytycznych segmentach IT oraz OT. Najwyższy poziom dojrzałości operacyjnej osiąga się poprzez synergię wykwalifikowanych analityków, zoptymalizowanych procesów i inteligentnej automatyzacji, która skutecznie eliminuje zbędny szum informacyjny i zjawisko alert fatigue.

Jako niezależny integrator z wieloletnim doświadczeniem w zabezpieczaniu infrastruktury krytycznej, wspieramy przedsiębiorstwa w budowaniu mierzalnej odporności cyfrowej. Nasze kompetencje potwierdza certyfikat ISO/IEC 27001:2022 oraz liczne sukcesy we wdrażaniu systemów SIEM, SOAR i XDR dopasowanych do realnych potrzeb biznesowych. Nie pozwól, by Twoje bezpieczeństwo opierało się na domysłach. Zamów audyt dojrzałości SOC i zbuduj mapę drogową bezpieczeństwa, która zapewni Twojej organizacji stabilny rozwój i ochronę przed najbardziej wyrafinowanymi zagrożeniami przyszłości. Jesteśmy gotowi, by stać się Twoim partnerem w procesie ewolucji od reaktywnego gaszenia pożarów do pełnej predykcji ataków.

Często Zadawane Pytania

Co to jest model SOC-CMM?

SOC-CMM (Security Operations Center Capability Maturity Model) to otwarta, uznana na całym świecie metodologia oceny dojrzałości centrum operacji bezpieczeństwa. Skupia się ona na pięciu kluczowych domenach: Biznes, Procesy, Technologia, Dane i Metryki. W najnowszej wersji 2.2 pozwala organizacjom na przeprowadzenie precyzyjnego audytu swoich zdolności obronnych. Narzędzie to umożliwia zaplanowanie strategicznych inwestycji w oparciu o twarde dane techniczne, co eliminuje ryzyko inwestowania w nieefektywne rozwiązania i pozwala na lepsze zarządzanie ryzykiem.

Jakie są główne poziomy dojrzałości SOC?

Większość standardowych modeli wyróżnia pięć poziomów ewolucji centrum bezpieczeństwa. Poziom 1 oznacza działania czysto reaktywne i brak formalnej dokumentacji. Poziom 2 wprowadza podstawowe procedury, które jednak bywają stosowane niespójnie. Poziom 3 (Managed) to pełna dokumentacja procesów i monitoring w trybie 24/7/365. Poziom 4 (Measured) opiera się na zaawansowanych metrykach i automatyzacji działań. Najwyższy poziom 5 (Optimized) charakteryzuje się ciągłym doskonaleniem, aktywnym polowaniem na zagrożenia oraz wysokim stopniem predykcji ataków.

Ile czasu zajmuje przejście na wyższy poziom dojrzałości SOC?

Czas potrzebny na podniesienie dojrzałości zależy od punktu startowego i dostępnych zasobów, ale zazwyczaj proces ten trwa od 6 do 18 miesięcy. Przejście z poziomu 1 na 3 wymaga nie tylko zakupu nowoczesnej technologii, ale przede wszystkim ustrukturyzowania procedur operacyjnych i przeszkolenia personelu. Softinet pomaga skrócić ten czas poprzez wykonanie audytu zerowego i precyzyjne wyznaczenie priorytetów w mapie drogowej rozwoju. Pozwala to uniknąć błędów, które mogłyby wydłużyć proces transformacji.

Czy mała firma potrzebuje modelu dojrzałości SOC?

Tak, każda organizacja dbająca o ciągłość działania powinna korzystać z tego narzędzia, nawet jeśli korzysta z usług zewnętrznych dostawców typu Managed SOC. Model dojrzałości SOC pozwala mniejszym podmiotom zweryfikować realną jakość usług świadczonych przez partnerów i upewnić się, że poziom ochrony jest adekwatny do specyficznych ryzyk biznesowych. Pomaga to uniknąć niepotrzebnych kosztów przy jednoczesnym zachowaniu wysokiego standardu bezpieczeństwa wymaganego przez współczesny rynek i partnerów biznesowych.

Jakie metryki najlepiej świadczą o dojrzałości SOC?

Najważniejsze wskaźniki to MTTD (Mean Time to Detect), czyli średni czas wykrycia zagrożenia, oraz MTTR (Mean Time to Respond), oznaczający czas reakcji na incydent. Dojrzały SOC charakteryzuje się niskimi wartościami tych parametrów oraz wysokim odsetkiem incydentów wykrywanych wewnętrznie. Istotne są również metryki dotyczące jakości triażu oraz liczby fałszywych alarmów (false positives). Świadczą one o precyzji reguł korelacji i dojrzałości analitycznej zespołu, co bezpośrednio przekłada się na efektywność kosztową całego centrum.

Czy automatyzacja SOAR jest wymagana na poziomie 3 dojrzałości?

Na poziomie 3 pełna automatyzacja nie jest bezwzględnie wymagana, ale staje się ona kluczowa przy próbie przejścia na poziom 4. Poziom 3 skupia się przede wszystkim na zdefiniowaniu i rzetelnym dokumentowaniu procesów w formie playbooków. Narzędzia klasy SOAR pozwalają jednak na znacznie szybsze osiągnięcie powtarzalności tych działań. Jest to niezwykle pomocne w środowiskach o dużej skali i rozproszonej infrastrukturze, gdzie ręczna obsługa każdego alertu staje się fizycznie niemożliwa dla zespołu analityków.

Jak model dojrzałości SOC wpływa na zgodność z NIS2?

Wykorzystanie model dojrzałości SOC stanowi fundament mierzalnej zgodności z wymogami dyrektywy NIS2. Pomaga ono wykazać organom nadzorczym, że organizacja wdrożyła skuteczne mechanizmy monitorowania i reagowania na incydenty bezpieczeństwa. Przejście na wyższe poziomy dojrzałości bezpośrednio realizuje ustawowy obowiązek zapewnienia wysokiego poziomu odporności systemów informatycznych. Działanie to minimalizuje ryzyko nałożenia dotkliwych kar finansowych oraz chroni reputację firmy w przypadku wystąpienia realnego ataku cybernetycznego.

Czym różni się dojrzałość SOC w IT od dojrzałości w OT?

Dojrzałość w świecie IT skupia się głównie na ochronie danych i systemów biurowych, podczas gdy w sektorze OT priorytetem jest absolutna dostępność procesów przemysłowych. W środowiskach technologii operacyjnej dojrzały SOC musi posiadać pełną widoczność specyficznych protokołów przemysłowych i rozumieć logikę systemów sterowania. Różnica przejawia się także w krytyczności czasu reakcji; w sieciach OT błąd w działaniu lub opóźnienie SOC może skutkować fizycznym uszkodzeniem maszyn, przestojem linii produkcyjnej lub awarią infrastruktury krytycznej.