Od 19 lutego 2026 roku cyberbezpieczeństwo przemysłowe przestało być wyłącznie domeną techników, a stało się bezpośrednią odpowiedzialnością osobistą zarządów spółek. Znowelizowana ustawa o Krajowym Systemie Cyberbezpieczeństwa (UKSC) nakłada na kadrę kierowniczą surowe obowiązki nadzoru nad infrastrukturą krytyczną. Rozumiemy, że Twoją największą obawą jest to, że audyt bezpieczeństwa sieci ot przeprowadzony przez audytorów IT nieznających specyfiki automatyki doprowadzi do niekontrolowanego zatrzymania linii produkcyjnej. To realne ryzyko, którego nie można ignorować przy planowaniu strategii ochrony systemów sterowania i monitoringu.

W tym przewodniku udowadniamy, że profesjonalna weryfikacja zasobów może przebiegać bez zakłócania ciągłości procesów technologicznych. Dowiesz się, jak skutecznie przeprowadzić audyt, aby uzyskać pełną zgodność z dyrektywą NIS2 i najnowszą normą ISO/IEC 27001:2022, która definiuje obecnie 93 kluczowe mechanizmy kontrolne. Pokażemy Ci konkretną mapę drogową naprawy podatności oraz wyjaśnimy, jak przygotować organizację na rygorystyczne terminy raportowania incydentów, gdzie na pierwsze powiadomienie do CSIRT masz zaledwie 24 godziny. Dzięki temu zyskasz nie tylko bezpieczeństwo prawne, ale przede wszystkim stabilność operacyjną i pełną widoczność swojej infrastruktury w 2026 roku.

Najważniejsze Wnioski

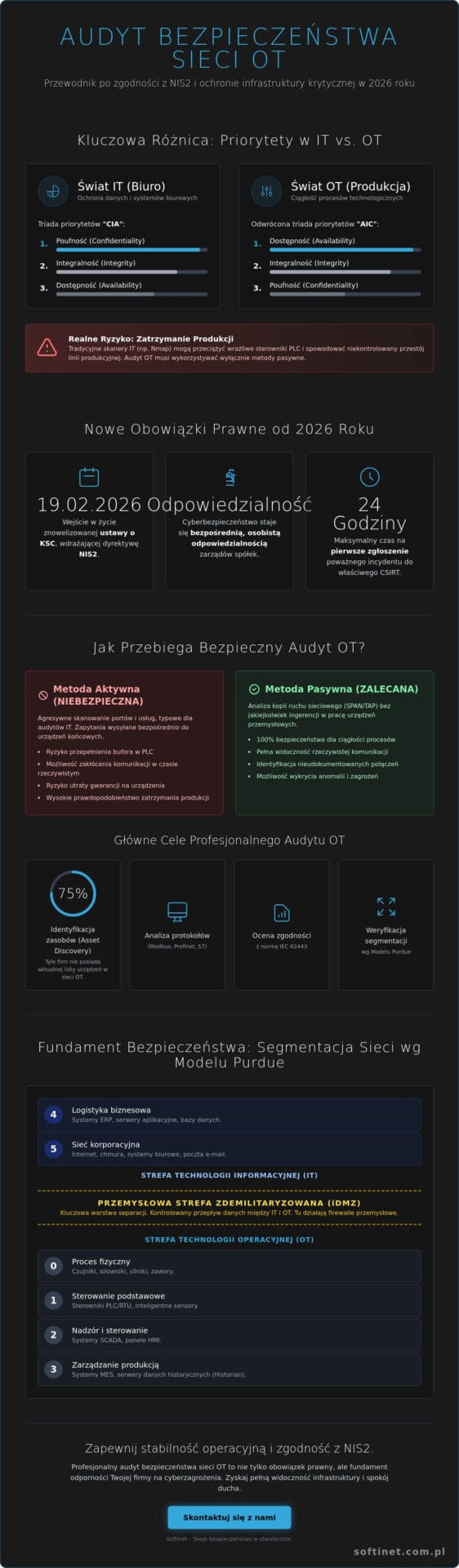

- Zrozumiesz fundamentalne różnice między IT a OT, gdzie priorytetem jest dostępność systemów, co pozwoli Ci uniknąć kosztownych błędów podczas planowania ochrony.

- Dowiesz się, dlaczego profesjonalny audyt bezpieczeństwa sieci ot oparty na pasywnym zbieraniu danych jest jedynym bezpiecznym sposobem na weryfikację infrastruktury bez ryzyka przestojów.

- Poznasz techniczne aspekty badania protokołów takich jak Modbus czy Profinet oraz zasady skutecznej segmentacji sieci zgodnie z uznanym Modelem Purdue.

- Sprawdzisz, jakie certyfikacje i kompetencje zespołu audytorskiego są niezbędne w 2026 roku, aby zapewnić pełną zgodność z rygorystycznymi wymogami dyrektywy NIS2.

- Otrzymasz konkretne wskazówki, jak zintegrować wyniki audytu z nowoczesnym centrum SOC, budując trwałą odporność Twojej infrastruktury krytycznej.

Co to jest audyt bezpieczeństwa sieci OT i dlaczego różni się od audytu IT?

Audyt bezpieczeństwa sieci ot to specjalistyczny proces oceny odporności systemów sterowania przemysłowego (ICS/SCADA) na cyberzagrożenia. W przeciwieństwie do środowisk biurowych, gdzie prym wiedzie poufność danych, w przemyśle absolutnym priorytetem jest dostępność (Availability). Każda sekunda przestoju generuje realne straty finansowe. Fundamentem zrozumienia tych różnic jest definicja technologii operacyjnej (OT), która obejmuje sprzęt i oprogramowanie wykrywające lub powodujące zmiany poprzez bezpośrednie monitorowanie i sterowanie urządzeniami fizycznymi.

Środowisko produkcyjne to często mozaika nowoczesnych rozwiązań i systemów typu Legacy, które mają po 15 lub 20 lat. Takie urządzenia są niezwykle wrażliwe na opóźnienia w transmisji danych i rzadko pozwalają na regularne patchowanie bez ryzyka utraty gwarancji producenta. Właśnie dlatego tradycyjne narzędzia IT, takie jak agresywne skanery Nmap, są w sieciach OT skrajnie niebezpieczne. Mogą one doprowadzić do przepełnienia bufora w starym sterowniku PLC i natychmiastowego zatrzymania linii produkcyjnej. Profesjonalny audyt bezpieczeństwa sieci ot stawia na metody pasywne, które analizują ruch sieciowy bez wysyłania ryzykownych zapytań do wrażliwych urządzeń.

Konwergencja IT i OT – nowe wektory ataków w 2026 roku

W 2026 roku granica między biurem a halą produkcyjną niemal całkowicie się zatarła. Połączenie systemów ERP z warstwą produkcyjną pozwala na optymalizację kosztów, ale jednocześnie otwiera drogę dla grup ransomware. Ataki nie kończą się już na zaszyfrowaniu plików na dysku. Teraz celują w zagrożenia Zero Day w sterownikach PLC i panelach HMI, co może prowadzić do fizycznego uszkodzenia maszyn. Audyt pozwala zidentyfikować te ukryte, często nieudokumentowane połączenia między sieciami, które stanowią najsłabsze ogniwo ochrony.

Cele audytu OT: Nie tylko bezpieczeństwo, ale i wydajność

Głównym celem audytu jest pełna identyfikacja zasobów (Asset Discovery). Z naszego doświadczenia wynika, że blisko 75% zakładów przemysłowych nie posiada aktualnej listy wszystkich urządzeń podłączonych do sieci. Bez tej wiedzy zarządzanie ryzykiem jest niemożliwe. Audyt pozwala również na:

- Wykrywanie anomalii w komunikacji między urządzeniami, co może świadczyć o awarii lub próbie sabotażu.

- Ocenę zgodności z międzynarodową normą IEC 62443, która jest standardem dla systemów automatyki.

- Weryfikację poprawności segmentacji sieci i separacji fizycznej (Air-gap) tam, gdzie jest ona wymagana.

Jako niezależny integrator wiemy, że bezpieczeństwo OT to gra o najwyższą stawkę. Nie chodzi tylko o spełnienie wymogów prawnych, ale o zapewnienie, że Twój biznes będzie działał bez zakłóceń, niezależnie od skali globalnych zagrożeń cyfrowych w 2026 roku.

Kluczowe obszary badania: Od protokołów przemysłowych po segmentację sieci

Skuteczny audyt bezpieczeństwa sieci ot musi wykraczać poza standardowe skanowanie portów znane z systemów biurowych. W środowisku przemysłowym kluczowe znaczenie ma zrozumienie, jak urządzenia komunikują się ze sobą w czasie rzeczywistym. Badanie obejmuje szczegółową analizę protokołów takich jak Modbus, Profinet, EtherNet/IP czy S7-comm. Większość z nich projektowano dekady temu, gdy cyberzagrożenia praktycznie nie istniały, co sprawia, że brakuje im wbudowanych mechanizmów uwierzytelniania.

Bezpieczeństwo protokołów Modbus i Profinet

Brak szyfrowania w starszych standardach to jedno z najbardziej krytycznych ryzyk zidentyfikowanych w 2026 roku. Podczas audytu sprawdzamy integralność ramek danych, ponieważ każda nieautoryzowana komenda sterująca może doprowadzić do awarii maszyny. Wykrywamy anomalie, które sugerują, że ktoś spoza autoryzowanej grupy próbuje zmienić parametry pracy sterowników PLC. To właśnie na tym etapie najczęściej ujawniamy luki, które mogłyby zostać wykorzystane do sabotażu produkcji. Audyt bezpieczeństwa sieci ot pozwala na precyzyjne wskazanie miejsc, gdzie protokoły te są najbardziej narażone na podsłuch lub manipulację.

Segmentacja sieci i model Purdue w praktyce

Prawidłowa izolacja warstwy produkcyjnej od biznesowej to fundament odporności. Weryfikujemy, czy organizacja stosuje uznane standardy bezpieczeństwa ISA/IEC 62443, które definiują podział infrastruktury na strefy i kanały komunikacyjne. Analizujemy skuteczność VLAN-ów oraz stref DMZ, sprawdzając, czy reguły na firewallach przemysłowych faktycznie blokują niepożądany ruch. Coraz częściej wdrażamy mikrosegmentację, która pozwala na odizolowanie konkretnych gniazd produkcyjnych, minimalizując skutki ewentualnego ataku bocznego.

Kolejnym krytycznym punktem jest bezpieczeństwo dostępu zdalnego. Dostawcy maszyn i serwisanci często korzystają z połączeń VPN, które, jeśli są źle skonfigurowane, stanowią otwartą furtkę dla intruzów. Audyt weryfikuje polityki dostępu, stosowanie wieloskładnikowego uwierzytelniania (MFA) oraz rejestrację sesji zdalnych. Jeśli Twoja infrastruktura wymaga uporządkowania w tym zakresie, profesjonalna integracja systemów OT pozwoli na bezpieczne połączenie wydajności z najwyższą ochroną.

Weryfikacja urządzeń brzegowych to ostatni, ale równie ważny element układanki. Sprawdzamy konfigurację firewalli przemysłowych pod kątem aktualności sygnatur i poprawności filtracji protokołów L7. Dzięki temu zyskujesz pewność, że Twoja sieć jest gotowa na odparcie ataków celowanych w infrastrukturę krytyczną. Każdy audyt kończy się konkretnymi rekomendacjami, które pozwalają na uszczelnienie granic między światem IT a halą produkcyjną.

Jak przebiega profesjonalny audyt OT? Metodyka i etapy

Profesjonalny audyt bezpieczeństwa sieci ot to proces wymagający chirurgicznej precyzji. Nie może on opierać się na improwizacji, lecz na rygorystycznym trzymaniu się sprawdzonych ram teoretycznych. W Softinet Sp. z o.o. proces ten opieramy na uznanych wzorcach, takich jak NIST Guide to Operational Technology (OT) Security (SP 800-82r3), który stanowi fundament dla nowoczesnych metodologii badania systemów sterowania. Całość działań dzielimy na pięć kluczowych kroków:

- Przygotowanie i analiza dokumentacji: Weryfikujemy schematy logiczne sieci, polityki dostępu oraz procedury reagowania na incydenty. Często już na tym etapie odkrywamy rozbieżności między teorią a stanem faktycznym na hali.

- Pasywne zbieranie danych: To najbezpieczniejsza metoda dla produkcji. Polega na podsłuchiwaniu ruchu sieciowego bez wysyłania do urządzeń jakichkolwiek zapytań, co eliminuje ryzyko ich zawieszenia.

- Wizja lokalna (On-site): Nasi eksperci sprawdzają fizyczne zabezpieczenia szaf sterowniczych, serwerowni i stacji inżynierskich.

- Analiza podatności i modelowanie zagrożeń: Mapujemy wykryte urządzenia na znane bazy luk (CVE) i oceniamy prawdopodobieństwo ich wykorzystania w Twoim specyficznym środowisku.

- Raport końcowy: Otrzymujesz dokument z listą priorytetowych działań naprawczych, ułożonych według stopnia ryzyka dla ciągłości produkcji.

Skanowanie pasywne vs aktywne w sieciach OT

Wybór między metodą pasywną a aktywną to najczęstszy dylemat podczas badania infrastruktury przemysłowej. Skanowanie pasywne, z wykorzystaniem zaawansowanych narzędzi takich jak Nozomi Networks, pozwala na bezinwazyjny monitoring i identyfikację zasobów w czasie rzeczywistym. Jest to rozwiązanie w 100% bezpieczne dla wrażliwych sterowników PLC. Skanowanie aktywne, choć dostarcza bardziej szczegółowych informacji o konfiguracji, dopuszczamy wyłącznie w ściśle określonych oknach serwisowych. W 2026 roku standardem staje się jednak przejście od jednorazowych audytów w stronę ciągłego monitoringu w ramach Security Operations Center (SOC), co pozwala na natychmiastową reakcję na nowe zagrożenia.

Wizja lokalna – czego nie wykryje żaden skaner?

Nawet najbardziej zaawansowane oprogramowanie nie zastąpi obecności audytora na hali produkcyjnej. Podczas wizji lokalnej skupiamy się na elementach fizycznych, które często są pomijane. Sprawdzamy nieużywane, ale aktywne porty RJ45 w ogólnodostępnych miejscach, które mogą posłużyć jako punkt wejścia dla intruza. Weryfikujemy również zabezpieczenia stacji inżynierskich, w tym fizyczne blokady portów USB. Kluczowym elementem są wywiady z operatorami maszyn. Pozwalają one ocenić świadomość pracowników i wykryć niebezpieczne praktyki, takie jak udostępnianie haseł czy podłączanie prywatnych urządzeń do sieci przemysłowej, co stanowi istotny element audytu socjotechnicznego.

Wybór wykonawcy audytu OT: Na co zwrócić uwagę w 2026 roku?

Wybór partnera do przeprowadzenia weryfikacji systemów przemysłowych to decyzja o charakterze strategicznym, która wykracza poza zwykłe porównanie cenowe. W 2026 roku, gdy znowelizowana ustawa o Krajowym Systemie Cyberbezpieczeństwa (UKSC) nakłada na zarządy firm odpowiedzialność osobistą, kompetencje audytora stają się polisą ubezpieczeniową dla ciągłości biznesu. Sama wiedza o infrastrukturze biurowej (IT) to zdecydowanie za mało. Profesjonalny audyt bezpieczeństwa sieci ot wymaga głębokiego zrozumienia specyfiki automatyki przemysłowej, gdzie priorytetem jest nieprzerwane działanie maszyn, a nie tylko ochrona baz danych.

Kluczowym wyznacznikiem jakości są twarde certyfikacje zespołu. Szukaj wykonawców, którzy legitymują się nie tylko ogólnymi normami, jak ISO/IEC 27001:2022, ale przede wszystkim standardami dedykowanymi dla przemysłu, takimi jak IEC 62443. Równie istotne są certyfikaty technologiczne od liderów rynku, takich jak Nozomi Networks czy Extreme Networks. Potwierdzają one, że audytor potrafi w praktyce obsłużyć narzędzia do pasywnego monitoringu, o których wspominaliśmy w poprzednich rozdziałach. Jako niezależny integrator, Softinet stawia na obiektywizm, co pozwala nam dobierać technologie naprawcze skrojone pod konkretne potrzeby Twojego zakładu, a nie interesy dostawców sprzętu.

Kryteria oceny ofert audytorskich

Przed podpisaniem umowy warto zweryfikować trzy kluczowe aspekty, które odróżniają teoretyków od praktyków. Po pierwsze, zapytaj o własne laboratorium testowe. Firma powinna mieć możliwość odwzorowania scenariuszy ataków na sterowniki PLC w kontrolowanym środowisku. Po drugie, sprawdź referencje z sektora infrastruktury krytycznej. Doświadczenie w energetyce czy przemyśle ciężkim jest bezcenne. Po trzecie, wymagaj przejrzystej metodologii z gwarancją SLA dotyczącą braku wpływu na procesy produkcyjne. Pamiętaj, że audyt bezpieczeństwa sieci ot nie może być przyczyną przestoju, którego ma przecież uniknąć.

Rola niezależnego integratora systemów

Wybór firmy, która łączy rolę audytora z kompetencjami wdrożeniowymi, przynosi wymierne korzyści biznesowe. Zamiast otrzymywać jedynie listę problemów, zyskujesz partnera zdolnego do ich natychmiastowej naprawy. Istnieje tu silna synergia między audytem konfiguracji a późniejszą optymalizacją środowiska IT/OT. Dzięki temu budujesz długofalową strategię bezpieczeństwa, a nie tylko chwilową „łatkę” na potrzeby kontroli. Jeśli szukasz wsparcia, które wykracza poza suchy raport, nasze rozwiązania z zakresu bezpieczeństwa IT i OT zapewnią Ci pełną kontrolę nad infrastrukturą krytyczną, włączając w to monitoring w trybie 24/7 przez SOC.

Współpraca z niezależnym integratorem to także gwarancja dostępu do najnowszych innowacji, takich jak sztuczna inteligencja w analizie anomalii sieciowych. W dobie rosnącej konwergencji systemów, Twoja firma potrzebuje przewodnika, który nie tylko wskaże luki, ale przeprowadzi zespół przez skomplikowany proces hartowania systemów (hardening). Odpowiedzialność za infrastrukturę krytyczną wymaga wiedzy opartej na wieloletniej praktyce, a nie tylko na znajomości przepisów NIS2.

Softinet jako partner w erze NIS2: Twoje bezpieczeństwo w standardzie

Zakończenie technicznej weryfikacji infrastruktury to moment, w którym dane muszą zamienić się w konkretne działania obronne. W Softinet rozumiemy, że audyt bezpieczeństwa sieci ot nie jest celem samym w sobie, lecz fundamentem pod budowę trwałej odporności operacyjnej. Jako niezależny integrator, nie ograniczamy się do wskazania luk. Naszym zadaniem jest przeprowadzenie Twojej organizacji przez cały proces hartowania systemów, od optymalizacji sieci LAN/WAN, aż po zaawansowane zarządzanie infrastrukturą krytyczną. Działamy w oparciu o triadę wartości: Wiedza, Doświadczenie i Odpowiedzialność, co gwarantuje, że zaproponowane rozwiązania będą skuteczne i bezpieczne dla procesów technologicznych.

Zgodność z NIS2 i KSC – jak przejść kontrolę bez stresu?

Znowelizowana ustawa o Krajowym Systemie Cyberbezpieczeństwa, obowiązująca od 19 lutego 2026 roku, wprowadziła rygorystyczne wymogi dokumentacyjne i operacyjne. Wyniki audytu realizowanego przez Softinet są bezpośrednio mapowane na konkretne artykuły UKSC i dyrektywy NIS2. Pomagamy przygotować kompletną dokumentację niezbędną dla organów nadzorczych, co eliminuje ryzyko wysokich kar administracyjnych. Audyt staje się tu kluczowym elementem cyklicznego procesu zarządzania ryzykiem. Nie dostarczamy suchych raportów, lecz gotowe odpowiedzi na pytania kontrolerów, udowadniając, że Twoja organizacja aktywnie zarządza podatnościami i posiada sprawdzone procedury reagowania na incydenty.

Od audytu do stałej ochrony: Monitoring SOC dla OT

Prawdziwa ochrona w 2026 roku wymaga przejścia od działań reaktywnych do proaktywnego monitoringu 24/7. Dane zebrane podczas audytu konfiguracji wykorzystujemy do precyzyjnego zasilenia systemów klasy SIEM i SOAR w naszym Security Operations Center (SOC). Dzięki temu wiemy, co w Twojej sieci jest normą, a co anomalią wymagającą natychmiastowej interwencji. Outsourcing monitoringu bezpieczeństwa do Softinet pozwala Twojemu zespołowi skupić się na produkcji, podczas gdy nasi eksperci dbają o to, by każda próba naruszenia integralności sieci OT została wykryta i zablokowana w czasie rzeczywistym. To jedyny sposób, by sprostać wymaganiom raportowania poważnych incydentów w ciągu zaledwie 24 godzin od ich wykrycia.

Bezpieczeństwo przemysłowe to proces, który nie wybacza dróg na skróty. Wybierając Softinet, zyskujesz partnera, który łączy świat automatyki z rygorami cyberbezpieczeństwa IT. Jeśli chcesz mieć pewność, że Twoja fabryka jest gotowa na wyzwania nowej ery regulacyjnej, skonsultuj bezpieczeństwo swojej sieci OT z ekspertami Softinet. Razem stworzymy mapę drogową, która zapewni Twojej firmie ciągłość działania i pełną zgodność z prawem, niezależnie od skali pojawiających się zagrożeń.

Zabezpiecz przyszłość swojej produkcji w standardzie 2026

W 2026 roku ochrona systemów przemysłowych przestała być opcjonalnym dodatkiem, a stała się fundamentem przetrwania na rynku. Od 19 lutego 2026 roku, kiedy weszły w życie nowe przepisy UKSC, odpowiedzialność za cyberbezpieczeństwo spoczywa bezpośrednio na zarządach firm. Rzetelny audyt bezpieczeństwa sieci ot to pierwszy krok do budowy odporności, która łączy wymogi prawne z niezakłóconą pracą linii produkcyjnych. Pozwala on na identyfikację krytycznych podatności, zanim zostaną one wykorzystane przez grupy ransomware.

Softinet jako niezależny integrator rozwiązań IT/OT wspiera polski przemysł od 2006 roku. Nasze wieloletnie doświadczenie w zarządzaniu infrastrukturą krytyczną oraz certyfikat ISO/IEC 27001:2022 dają Ci pewność, że proces weryfikacji przebiegnie profesjonalnie i bezpiecznie. Oferujemy wsparcie, które wykracza poza suchy raport, zamieniając wyniki badania w konkretną mapę drogową Twojego bezpieczeństwa. Nie pozwól, by nieprzewidziane zagrożenia cyfrowe zatrzymały Twoje maszyny.

Zamów profesjonalny audyt sieci OT i zabezpiecz swoją produkcję. Postaw na wiedzę i odpowiedzialność ekspertów, którzy od dwóch dekad dbają o stabilność polskiego przemysłu.

Często Zadawane Pytania (FAQ)

Czy audyt bezpieczeństwa sieci OT może spowodować przestój w produkcji?

Profesjonalnie przeprowadzony audyt nie powoduje przestojów, ponieważ opiera się głównie na metodach pasywnego zbierania danych. W Softinet stosujemy narzędzia, które jedynie podsłuchują ruch sieciowy bez ingerencji w pracę sterowników PLC czy systemów SCADA. Dzięki temu weryfikacja odbywa się przy pełnej wydajności zakładu. Skanowanie aktywne, które mogłoby obciążyć starsze systemy, wykonujemy wyłącznie w uzgodnionych oknach serwisowych, co eliminuje ryzyko niekontrolowanego zatrzymania linii produkcyjnej.

Jak często należy przeprowadzać audyt sieci przemysłowej?

Zalecamy przeprowadzanie pełnego audytu przynajmniej raz w roku lub po każdej istotnej modernizacji infrastruktury technologicznej. Znowelizowana ustawa o KSC z 19 lutego 2026 roku sugeruje regularną ocenę ryzyka jako proces ciągły, a nie jednorazowe zdarzenie. Warto pamiętać, że audyt bezpieczeństwa sieci ot to tylko punkt wyjścia. Standardem rynkowym staje się obecnie stały monitoring w modelu SOC, który pozwala na wykrywanie nowych podatności w czasie rzeczywistym, zamiast czekania na kolejny termin kontroli.

Jakie są główne różnice między audytem IT a audytem OT?

Główną różnicą jest priorytet celów: w IT najważniejsza jest poufność danych, natomiast w OT kluczowa jest dostępność i ciągłość procesów fizycznych. Audyt OT musi uwzględniać specyficzne protokoły przemysłowe, takie jak Profinet czy Modbus, oraz obecność systemów typu Legacy, które mają często ponad 15 lat. Metodyka IT oparta na agresywnym skanowaniu podatności mogłaby trwale uszkodzić wrażliwe urządzenia automatyki, dlatego w środowisku produkcyjnym stosujemy podejście bezinwazyjne i bezpieczne dla maszyn.

Czy dyrektywa NIS2 nakłada obowiązek przeprowadzania audytów OT?

Tak, dyrektywa NIS2 oraz polska ustawa o KSC nakładają na podmioty kluczowe obowiązek regularnego zarządzania ryzykiem, co w praktyce wymaga systematycznego audytowania sieci. Audyt pozwala wykazać przed organami nadzoru, że firma stosuje odpowiednie i proporcjonalne środki techniczne. Brak udokumentowanych działań w tym zakresie może skutkować surowymi karami finansowymi, które według przepisów z 2026 roku mogą sięgać milionów złotych dla największych przedsiębiorstw infrastruktury krytycznej.

Jakie narzędzia są wykorzystywane podczas audytu sieci OT?

Wykorzystujemy zaawansowane platformy do wizualizacji i monitoringu sieci przemysłowych, takie jak Nozomi Networks czy Claroty. Narzędzia te pozwalają na automatyczne wykrywanie zasobów oraz identyfikację anomalii w ruchu bez wpływu na warstwę sterowania fizycznego. Dodatkowo używamy profesjonalnych analizatorów protokołów oraz specjalistycznego oprogramowania do audytu konfiguracji firewalli przemysłowych. Pozwala to na precyzyjne wykrycie luk w segmentacji sieci i weryfikację poprawności wdrożenia Modelu Purdue.

Ile trwa standardowy audyt bezpieczeństwa w zakładzie produkcyjnym?

Proces audytowy trwa zazwyczaj od 2 do 6 tygodni, zależnie od stopnia skomplikowania i rozproszenia Twojej infrastruktury. Pierwszy etap, obejmujący analizę dokumentacji i zbieranie danych pasywnych, zajmuje około 10 dni roboczych. Kolejne fazy to wizja lokalna na hali produkcyjnej oraz szczegółowa analiza podatności. Całość kończy się przygotowaniem raportu z konkretną mapą drogową naprawy, co pozwala na sprawne wdrożenie niezbędnych poprawek bezpieczeństwa bez zbędnej zwłoki i ryzyka dla produkcji.

Czy audyt OT obejmuje również bezpieczeństwo fizyczne urządzeń?

Weryfikacja zabezpieczeń fizycznych jest integralną częścią profesjonalnego badania infrastruktury krytycznej. Nasi eksperci sprawdzają dostęp do szaf sterowniczych, zabezpieczenie portów USB w stacjach inżynierskich oraz fizyczną izolację krytycznych segmentów sieci. Statystyki z 2025 roku pokazują, że blisko 30% incydentów w przemyśle wynika z nieautoryzowanego dostępu fizycznego do sprzętu. Dlatego audyt musi potwierdzić, że osoby postronne nie mają możliwości bezpośredniego podłączenia się do urządzeń sterujących na hali.

Jakie kwalifikacje powinni mieć audytorzy systemów sterowania przemysłowego?

Audytorzy muszą posiadać unikalne połączenie kompetencji z zakresu cyberbezpieczeństwa IT oraz automatyki przemysłowej (OT). Kluczowe są certyfikacje potwierdzające znajomość normy IEC 62443, dedykowanej dla systemów sterowania, oraz standardu ISO/IEC 27001:2022. W Softinet stawiamy na ekspertów z wieloletnią praktyką w integracji systemów, co gwarantuje pełne zrozumienie procesów technologicznych. Tylko audytor znający specyfikę pracy sterowników PLC i systemów SCADA jest w stanie rzetelnie ocenić ryzyko w nowoczesnej fabryce.